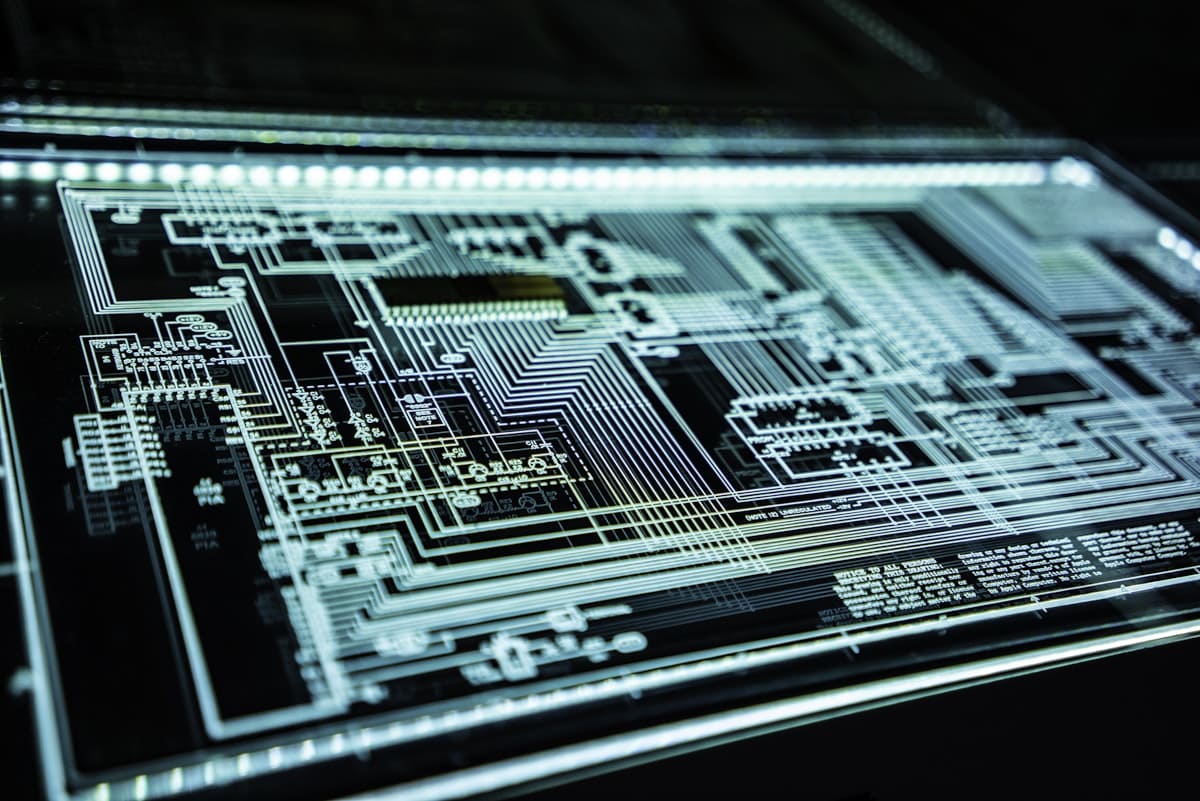

OpenClaw 2026 Sicherheits-Handbuch: Aufbau einer auslaufsicheren AI-Agenten-Festung

Da AI-Agenten zunehmend in Unternehmensanwendungen eingesetzt werden, ist Sicherheit keine Option mehr, sondern die Grundlage für das Überleben. OpenClaw v2026.2.26 bringt nicht nur Leistungsverbesserungen, sondern eine neue „Festungs-Sicherheitsarchitektur“. In Kombination mit der physischen Isolation von VPSMAC zeigen wir Ihnen 11 Härtungsschritte für eine unbezwingbare Umgebung.

Einführung: Physische Isolation ist die letzte Verteidigungslinie

Warum OpenClaw auf einem Bare-Metal-Mac von VPSMAC anstelle einer virtuellen Maschine bereitstellen? Die Antwort liegt in der physischen Isolation. Herkömmliche Public-Cloud-VMs sind anfällig für „Seitenkanalangriffe“, bei denen bösartige Nutzer über gemeinsam genutzte CPU-Caches API-Schlüssel stehlen könnten. Bei VPSMAC haben Sie die unabhängige Kontrolle über einen gesamten physischen M4-Chip, wodurch Informationslecks auf Hardwareebene unterbunden werden.

Teil 1: Die neue Secrets-Auditierung in v2026.2.26

Die neueste Version führt das Tool `openclaw-audit` ein. Es überwacht die Aufrufpfade von Schlüsseln im Speicher in Echtzeit. Selbst wenn eine Drittanbieter-Bibliothek in Ihrem Code versucht, Schlüssel auszulesen, wird die Audit-Engine dies sofort abfangen und Alarm schlagen.

# Echtzeit-Secrets-Auditierung aktivieren openclaw-audit --enable-live-tracking --severity high # Zusammenfassung der Audit-Logs anzeigen openclaw-audit summary

Teil 2: Die 11-Schritte-Checkliste zur Sicherheitshärtung

Um eine „auslaufsichere“ Umgebung auf VPSMAC aufzubauen, führen Sie unbedingt diese 11 kritischen Härtungsschritte aus:

OpenClaw Festungs-Härtungsliste

- Vollverschlüsselung: FileVault unter macOS aktivieren, um Daten bei physischem Diebstahl unlesbar zu machen.

- SSH-Härtung: Passwort-Login deaktivieren; nur ed25519-Hardware-Sicherheitsschlüssel zulassen.

- Firewall-Whitelisting: Mit `pfctl` den Traffic auf notwendige API-Domains (z. B. api.openai.com) beschränken.

- Secrets-Isolation: Schlüssel auf einer verschlüsselten RAMDisk speichern, die beim Herunterfahren gelöscht wird.

- TCC-Berechtigungen minimieren: OpenClaw nur notwendige Berechtigungen für Bedienungshilfen und Bildschirmaufnahmen gewähren.

- SIP-Lockdown: System Integrity Protection (SIP) zwingend aktiviert lassen.

- Prozess-Fingerprinting: Die integrierte Codesignatur-Kreuzprüfung in OpenClaw aktivieren.

- MFA-Pflicht: Hardware-2FA-Token für alle Remote-Verwaltungssitzungen erzwingen.

- Log-Offloading: Sicherheitslogs in Echtzeit über verschlüsselte Tunnel an einen unabhängigen Audit-Knoten senden.

- Auto-Patching: Automatische Updates konfigurieren, um T2/M4-Firmware immer aktuell zu halten.

- Sandboxing: Nicht vertrauenswürdige Custom-AI-Skripte mit `sandbox-exec` ausführen.

Teil 3: Praxis — Aufbau einer verschlüsselten RAMDisk für Secrets

Wir zeigen, wie man eine macOS-RAMDisk auf einer VPSMAC-Instanz für die temporäre Speicherung entschlüsselter Schlüssel nutzt – der effektivste Weg gegen „Static-File-Leaks“.

# 100MB verschlüsselte RAMDisk erstellen hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (Hinweis: Passwort eingeben, das nur im Speicher der aktuellen Sitzung existiert) # Mounten und Berechtigungen setzen diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

In der OpenClaw-Konfiguration den `secrets_path` auf `/Volumes/SecureData/secrets.enc` setzen. Sobald die Instanz neu startet oder physisch manipuliert wird, verschwinden die Schlüssel im Speicher sofort, was die Datensicherheit garantiert.

Teil 4: Anti-Sniffing-Strategien in isolierten Umgebungen

Die Netzwerkarchitektur von VPSMAC erlaubt es Nutzern, unabhängige VLANs zu konfigurieren. Das bedeutet, dass Ihr Traffic beim automatisierten Scraping nicht mit anderen Nutzern gekreuzt wird. In Verbindung mit der **TLS-Fingerprint-Simulation** von OpenClaw v2026.2.26 können Sie Ihre Identität perfekt verbergen und Compliance sicherstellen.

Fazit: Sicherheit ist die „digitale Rüstung“ Ihres AI-Agenten

Durch die Kombination der Secrets-Auditierung von OpenClaw v2026.2.26 und den physisch isolierten Mac-Knoten von VPSMAC haben Sie eine unbezwingbare „Festung“ für Ihren AI-Agenten errichtet. Im Wettbewerb von 2026 werden die Teams gewinnen, die ihre Kerngeheimnisse (insbesondere Schlüssel mit Nutzerdaten) schützen können.

Jetzt handeln: Besuchen Sie die VPSMAC-Konsole, wählen Sie die neueste M4 Pro Instanz und starten Sie Ihre auslaufsichere Operation.