Angriffsresistenz: Analyse des DDoS-Schutzsystems der VPSMAC-Rechenzentren

In der Bedrohungslandschaft von 2026 haben sich DDoS-Angriffe von einfachen volumetrischen Fluten zu chirurgischen Schlägen gegen spezifische Protokolle wie SSH, VNC und Apple-Signaturdienste entwickelt. Wie behält VPSMAC als weltweit führende M4 Mac-Plattform niedrige Latenzen bei und baut gleichzeitig eine „digitale chinesische Mauer“ im Tbps-Bereich auf? Dieser Artikel beleuchtet die zugrunde liegende Technik unserer Rechenzentrumsarchitektur.

Einführung: Zuverlässigkeit als Fundament

Für Nutzer, die automatisierte iOS-Archivierungen, KI-Modelltraining oder hochwertiges Account-Management durchführen, bedeutet ein Netzwerkausfall den sofortigen Stillstand der Produktivität. Herkömmliche Cloud-Anbieter greifen bei großen Angriffen oft zum „Blackholing“, was die Dienste der Nutzer offline nimmt. Bei VPSMAC arbeiten wir nach einem Kernprinzip: Schutz ohne Trennung.

Phase 1: Globale Edge-Mitigation per Anycast

Die erste Verteidigungslinie liegt am Rand des Netzwerks. VPSMAC setzt Anycast-Routing-Technologie ein. Wenn ein globales Botnetz einen Angriff startet, wird der Traffic automatisch zum Scrubbing-Knoten geleitet, der der Quelle am nächsten liegt, anstatt direkt unsere Kernrechenzentren in Hongkong, Seoul oder dem Silicon Valley zu treffen. Dieser dezentrale Ansatz neutralisiert 80 % der volumetrischen Angriffe, bevor sie das Backbone erreichen.

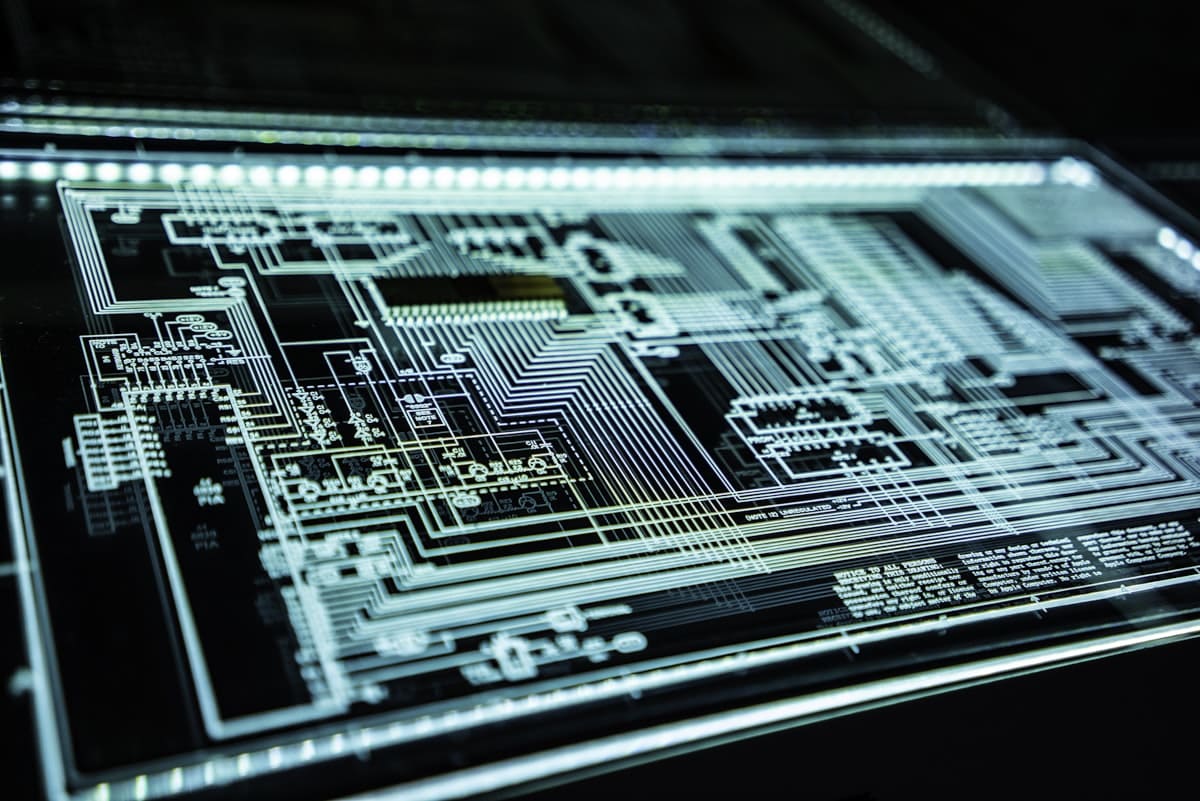

Phase 2: Hardware-Scrubbing-Cluster im Tbps-Bereich

Am Eingang unserer Kernstandorte betreibt VPSMAC die neueste Generation von Anti-DDoS-Hardware-Firewall-Clustern. Basierend auf FPGA-Chips führen diese Geräte Scans massiver Paketströme mit Leitungsgeschwindigkeit durch. Im Gegensatz zu herkömmlicher Software-Filterung bieten unsere Hardware-Cluster:

- Tiefe SYN-Flood-Erkennung: Intelligente Challenges (Cookie-Validierung) für TCP-Half-Open-Angriffe.

- UDP-Reflektions-Filterung: Präzise Blockierung von verstärktem Traffic über NTP, DNS und SSDP.

- ICMP-Rate-Limiting: Dynamische Anpassung der Antwortraten basierend auf der Leitungslast.

Warum macOS-Workloads spezielles Scrubbing erfordern

Das Remote-Management von macOS basiert auf VNC (5900) und SSH (22). Diese Protokolle sind anfällig für „Slowloris“-Attacken oder Fingerprinting. Das System von VPSMAC enthält eine integrierte Whitelist für macOS-Remote-Protokollsignaturen, die Versuche blockiert, System-Handles durch protokollspezifische Schwachstellen zu erschöpfen.

Phase 3: Layer 7 — KI-gestützte Verhaltensprüfung

Die gefährlichsten Bedrohungen im Jahr 2026 sind Angriffe auf der Anwendungsebene (Layer 7). Angreifer simulieren echtes Nutzerverhalten, um VNC-Rendering-Engines zu überlasten. VPSMAC hat ein KI-Traffic-Auditsystem eingeführt.

Durch maschinelles Lernen analysiert das System die Frequenz von Klicks, Scrolls und Tastatureingaben legitimer Nutzer. Abnormale, hochfrequente mechanische Handshakes werden innerhalb von 50ms erkannt und blockiert, während legitime Nutzer keinerlei Beeinträchtigung spüren – eine Technologie, die wir „Intelligent Anti-Jitter“ nennen.

Phase 4: Physische Isolation — Der Bare-Metal-Vorteil

Im Gegensatz zu virtualisierten Mac-Hosts bietet VPSMAC Bare-Metal-Instanzen an. Selbst wenn andere Knoten im selben Rack angegriffen werden, verfügt jeder M4 Mac über eine physisch unabhängige Netzwerkkarte. Angriffs-Traffic kann nicht über „Seitenkanäle“ oder Host-Kernel-Overflows auf Ihre Instanz übergreifen. Physische Isolation ist das ultimative Sicherheitsfundament.

Phase 5: BGP Intelligente Pfadoptionierung

Neben der Abwehr fokussieren wir uns auf die Erholung. VPSMAC ist mit Tier-1-Carriern wie PCCW, NTT und GTT verbunden. Sollte ein Netzwerkpfad aufgrund eines Angriffs Jitter aufweisen, schaltet unser BGP-System automatisch auf einen „sauberen“ Alternativpfad um, damit Ihre AI-Agenten (z. B. OpenClaw) die Verbindung zu OpenAI/Claude-Knoten halten.

Fazit: Sicherheit als Fundament der Rechenleistung

Bei VPSMAC bieten wir die schnellsten M4 Macs, aber vor allem die sicherste Rechenumgebung. Hardware-Scrubbing, KI-Verhaltensprüfung, Anycast-Verteilung und Bare-Metal-Isolation bilden ein vierfaches Schutzschild. Konzentrieren Sie sich auf die Entwicklung, wir kümmern uns um die Sicherheit.

Jetzt testen: Besuchen Sie die VPSMAC-Konsole, wählen Sie eine High-Protection-Instanz und erleben Sie Compute-Sicherheit auf Finanzstandard.