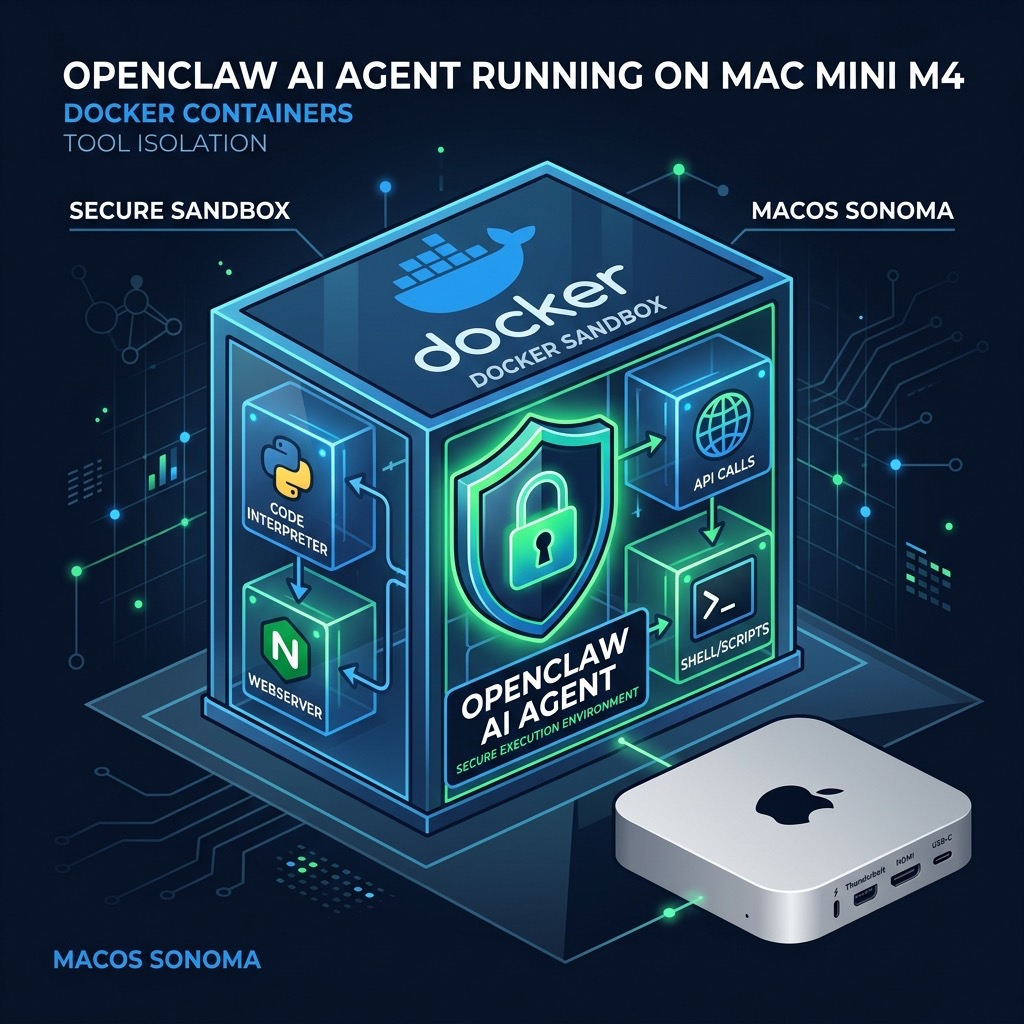

2026 OpenClaw Fortgeschrittenes Deployment: Docker Sandboxes Tool-Isolation auf Mac Cloud

OpenClaw-Tools laufen standardmaessig im Host-Prozess. Bei einem Angriff drohen ernste Schaeden. Dieser Leitfaden erklaert Docker Sandboxes, gibt eine 4-Schritte-Checkliste und behandelt uid 1000 Berechtigungen sowie Mac Cloud Netzwerkprobleme (2026).

Inhaltsverzeichnis

2026 Sicherheitswarnung: Warum KI-Agent-Tool-Ausfuehrung isoliert werden muss

OpenClaw kann Python-Skripte ausfuehren, Webseiten scrapen und Shell-Befehle ausfuehren. Wenn Tools uneingeschraenkt im Host-Prozess laufen, entstehen diese Bedrohungsvektoren:

- Schaedliche ClawHub Skills: Drittanbieter-Pakete koennen schaedlichen Code enthalten, der direkt auf das Host-Dateisystem und -Netzwerk zugreift.

- Prompt-Injection-Angriffe: Angreifer verleiten das Modell, gefaehrliche Shell-Befehle auszufuehren.

- Abhaengigkeitsketten-Vergiftung: Manipulierte Bibliotheken fuehren schaedliche Logik bei Installation oder Laufzeit aus.

- Ressourcenmissbrauch: Ausser Kontrolle geratene Tool-Aufrufe verbrauchen Host-CPU/Speicher.

~/.openclaw/keys/ ermoeglichen. Docker Sandboxes in der Produktion ist Pflicht.4-Schritte-Checkliste: Tool-Subcontainer-Isolation aktivieren

Schritt 1: OpenClaw mit Docker CLI-Unterstuetzung neu installieren

Schritt 2: Docker Socket verifizieren

Schritt 3: Sandbox-Basis-Image vorher pullen

Schritt 4: OpenClaw starten und Sandbox-Modus pruefen

Fehlerbehebung: uid 1000 Berechtigungen und Netzwerkprobleme

Problem 1: Permission denied — uid 1000 Volume

Problem 2: DNS/Netzwerk im Sandbox-Container fehlgeschlagen

Haeufige Fragen

F: Verlangsamt Sandbox Tool-Aufrufe?

Leichte Latenz (~200-400ms Cold Start). Fuer latenzsensible Szenarien: Keep-alive Container Pool verwenden, um unter 50ms zu bleiben.

F: Ist Sandbox mit Docker Compose kompatibel?

Vollstaendig kompatibel. /var/run/docker.sock im Compose-File in den OpenClaw-Container einbinden (DooD-Modus).

Docker Sandboxes schliesst die Tool-Ausfuehrungsflaeche bei akzeptablen Latenzkosten vollstaendig. VPSMAC M4 Mac Cloud Nodes (bis 64GB Unified Memory, natives Docker Desktop) sind die ideale Basis fuer Sandboxes-Betrieb.