Manuel de Sécurité OpenClaw 2026 : Bâtir une Forteresse pour Agents IA sans Fuite

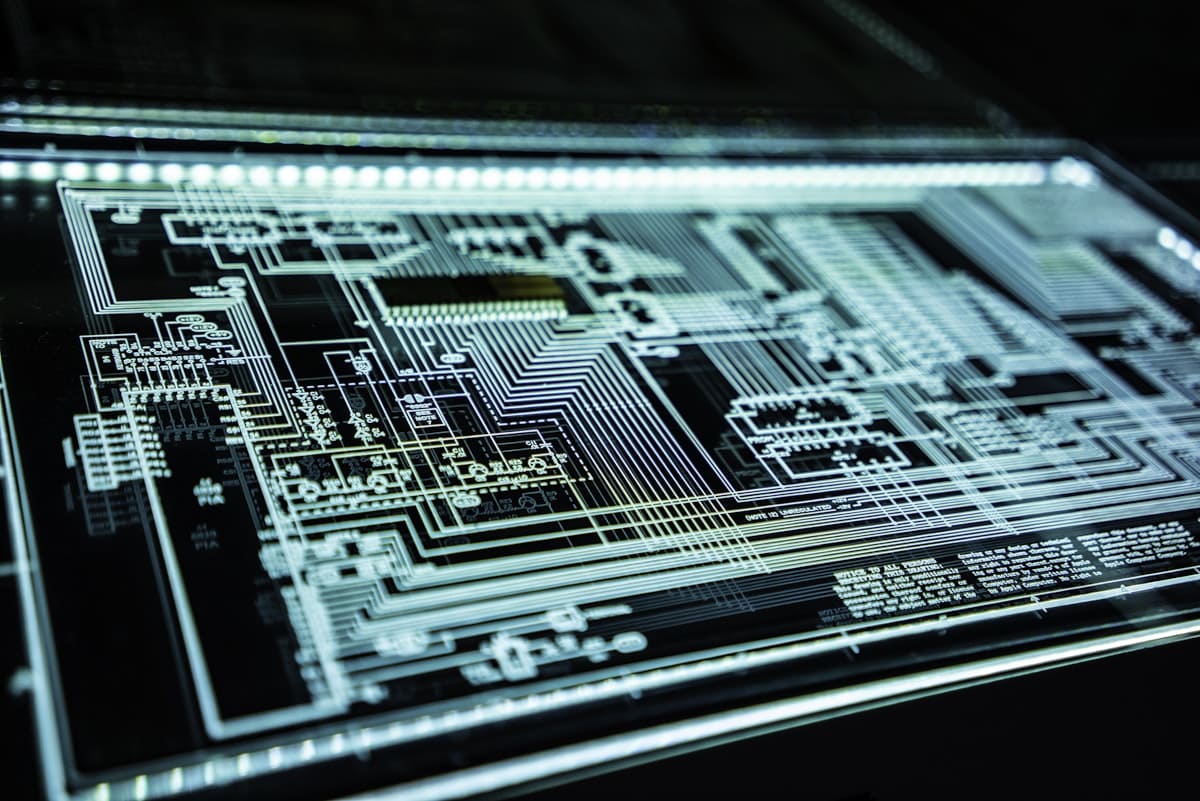

Alors que les Agents IA s'intègrent dans des applications d'entreprise, la sécurité n'est plus une option, mais une condition de survie. OpenClaw v2026.2.26 apporte non seulement des gains de performance, mais une nouvelle architecture de sécurité « forteresse ». Combiné à l'isolation physique des Mac de VPSMAC, nous vous montrons comment implémenter 11 étapes de durcissement pour un environnement impénétrable.

Introduction : L'Isolation Physique est la Dernière Ligne de Défense

Pourquoi déployer OpenClaw sur un Mac bare-metal de VPSMAC au lieu de n'importe quelle machine virtuelle ? La réponse est dans l'isolation physique. Les VM de cloud public classiques sont vulnérables aux « attaques par canal auxiliaire », où des voisins malveillants pourraient voler vos clés API via les caches CPU partagés. Chez VPSMAC, vous contrôlez une puce M4 physique entière, coupant toute fuite au niveau matériel.

Partie 1 : Nouvel Audit des Secrets dans v2026.2.26

La dernière version introduit l'outil `openclaw-audit`. Il surveille en temps réel les chemins d'appel des clés en mémoire. Même si une bibliothèque tierce tente de lire vos clés, le moteur d'audit interceptera l'action et donnera l'alerte.

# Activer l'audit des Secrets en temps réel openclaw-audit --enable-live-tracking --severity high # Voir le résumé du log d'audit openclaw-audit summary

Partie 2 : Checklist de Durcissement en 11 Étapes

Pour bâtir un environnement « sans fuite » sur VPSMAC, effectuez impérativement ces 11 étapes de durcissement :

Checklist Forteresse OpenClaw

- Chiffrement Total : Activer FileVault sur macOS pour que les données soient illisibles en cas de vol physique.

- Durcissement SSH : Désactiver le login par mot de passe ; n'autoriser que les clés matérielles ed25519.

- Whitelist Firewall : Utiliser `pfctl` pour restreindre le trafic aux seuls domaines API nécessaires (ex: api.openai.com).

- Isolation des Secrets : Stocker les clés sur un RAMDisk chiffré effacé à l'extinction.

- Minimisation TCC : N'accorder à OpenClaw que les permissions Accessibilité et Enregistrement d'écran strictement nécessaires.

- Lockdown SIP : Forcer l'activation de System Integrity Protection (SIP).

- Empreinte des Processus : Activer la vérification croisée des signatures de code intégrée à OpenClaw.

- Obligation MFA : Exiger des tokens matériels 2FA pour toutes les sessions d'administration.

- Offloading des Logs : Envoyer les logs de sécurité via un tunnel chiffré vers un nœud d'audit indépendant.

- Auto-Patching : Configurer les mises à jour automatiques pour garder les firmwares T2/M4 à jour.

- Sandboxing : Exécuter les scripts IA personnalisés non certifiés avec `sandbox-exec`.

Partie 3 : Pratique — Créer un RAMDisk Chiffré pour les Secrets

Nous montrons comment utiliser un RAMDisk macOS sur VPSMAC pour le stockage temporaire des clés déchiffrées — le moyen le plus efficace contre les fuites de fichiers statiques.

# Créer un RAMDisk chiffré de 100 Mo hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (Note : entrez un mot de passe qui n'existe qu'en mémoire pour la session) # Monter et régler les permissions diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

Dans la config OpenClaw, pointez `secrets_path` vers `/Volumes/SecureData/secrets.enc`. Si l'instance redémarre ou subit une intervention physique, les clés en mémoire s'évanouissent instantanément, garantissant la sécurité des données.

Partie 4 : Stratégies Anti-Sniffing en Environnement Isolé

L'architecture réseau de VPSMAC permet de configurer des VLAN indépendants. Cela signifie que votre trafic ne croise pas celui des autres clients. En couplant cela avec la **simulation d'empreinte TLS** d'OpenClaw v2026.2.26, vous cachez parfaitement votre identité d'automatisation et assurez votre conformité.

Conclusion : La Sécurité est l'Armure Numérique de votre Agent IA

En combinant l'audit des Secrets d'OpenClaw v2026.2.26 et les nœuds Mac physiquement isolés de VPSMAC, vous avez bâti une forteresse imprenable pour votre Agent IA. Dans la compétition de 2026, les équipes capables de protéger leurs secrets stratégiques (notamment les clés contenant des données clients) seront les vainqueurs.

Passez à l'action : Visitez la console VPSMAC, choisissez la dernière instance M4 Pro et commencez vos opérations sans fuite.