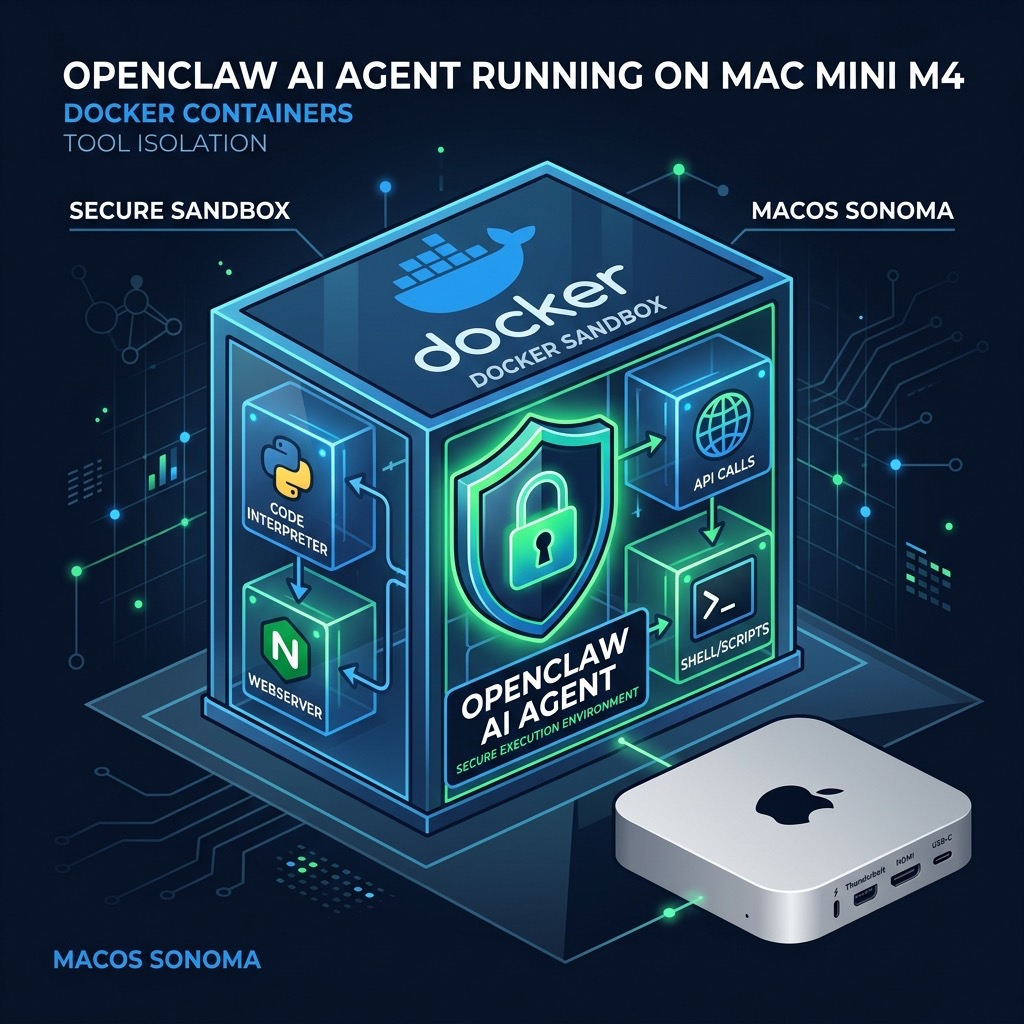

2026 OpenClaw Deploiement Avance: Isolation des outils avec Docker Sandboxes sur Mac Cloud

Par defaut, les outils OpenClaw s'executent dans le processus hote. En cas d'attaque, les consequences peuvent etre graves. Ce guide explique Docker Sandboxes, fournit une checklist en 4 etapes et couvre les permissions uid 1000 et le depannage reseau Mac cloud (2026).

Sommaire

Alerte securite 2026: Pourquoi l'execution des outils IA doit etre isolee

OpenClaw peut executer des scripts Python, scraper des pages web et lancer des commandes shell. Si les outils s'executent sans restriction dans le processus hote, trois vecteurs de menace emergent:

- Skills ClawHub malveillantes: Les packages tiers peuvent contenir du code malveillant acces au systeme de fichiers et reseau hote.

- Attaques par injection de prompt: Les attaquants induisent le modele a executer des commandes shell dangereuses.

- Empoisonnement de chaine de dependances: Des bibliotheques tierce alterees executent une logique malveillante.

- Abus de ressources: Des appels d'outils incontroles consomment CPU/memoire hote.

~/.openclaw/keys/. Docker Sandboxes en production est indispensable.Checklist 4 etapes: Activer l'isolation des sous-conteneurs d'outils

Etape 1: Reinstaller OpenClaw avec support Docker CLI

Etape 2: Verifier l'acces au socket Docker

Etape 3: Pre-pull de l'image sandbox

Etape 4: Demarrer OpenClaw et verifier le mode Sandbox

Depannage: Permissions uid 1000 et problemes reseau

Probleme 1: Permission denied — volume uid 1000

Probleme 2: DNS/reseau en echec dans le conteneur sandbox

Questions frequentes

Q: Sandbox ralentit-il les appels d'outils?

Legere augmentation de latence (~200-400ms cold start). Pour les scenarios sensibles a la latence, utiliser un pool de conteneurs keep-alive pour passer sous 50ms.

Q: Sandbox est-il compatible avec Docker Compose?

Completement. Monter /var/run/docker.sock dans le conteneur OpenClaw en Compose (mode DooD).

Docker Sandboxes ferme la surface d'execution des outils a un cout de latence acceptable. Les noeuds VPSMAC M4 Mac Cloud (jusqu'a 64Go UMA, Docker Desktop natif) sont la base ideale pour Sandboxes.