2026年 OpenClaw セキュリティデプロイマニュアル:キー漏洩ゼロの AI エージェント要塞を構築

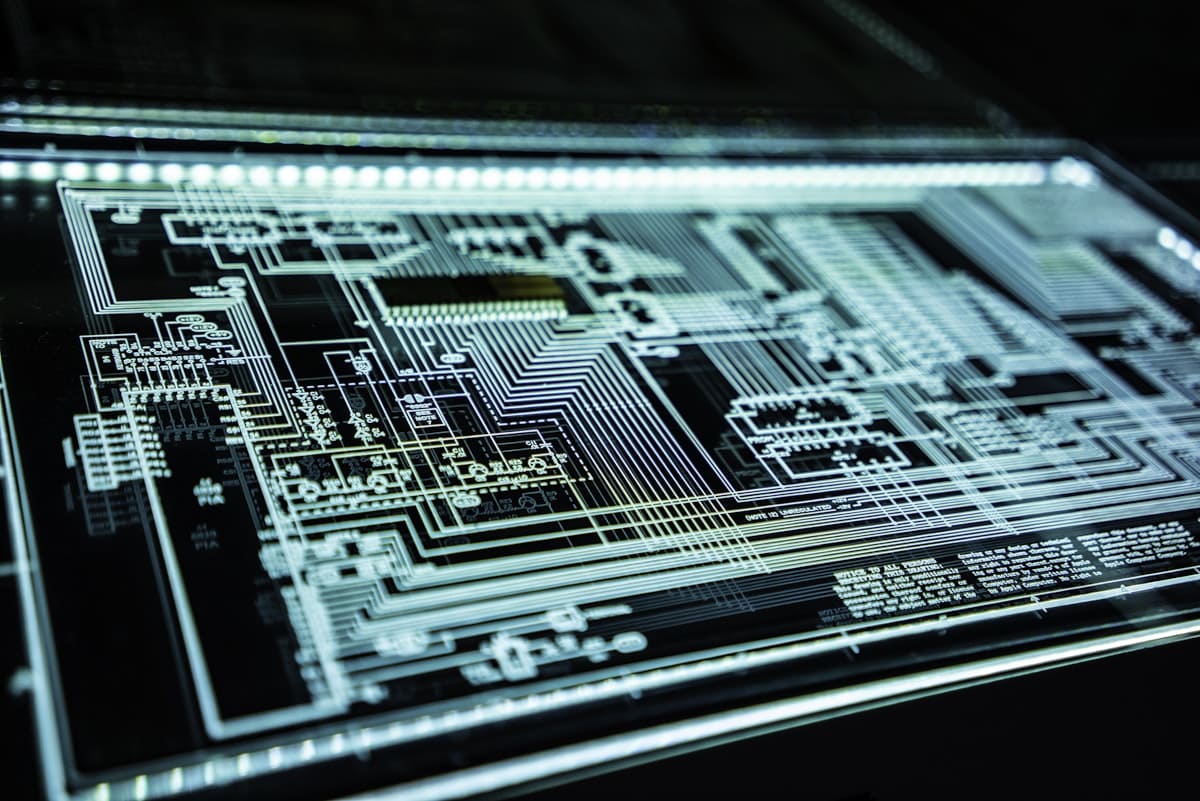

AI エージェントがエンタープライズ級のアプリケーションへと進化する今日、セキュリティは単なるオプションではなく、生存のための最低条件です。OpenClaw v2026.2.26 がもたらすのはパフォーマンスの向上だけではありません。新しい「要塞級」のセキュリティアーキテクチャです。VPSMAC の物理隔離 Mac と組み合わせ、11 の重要な強化策を実施し、鉄壁の実行環境を構築する方法を解説します。

はじめに:物理隔離はセキュリティの最終防線

なぜ OpenClaw を VPSMAC のベアメタル Mac にデプロイすべきなのか?その答えは物理隔離にあります。従来のパブリッククラウドの仮想マシンには「サイドチャネル攻撃」のリスクがあり、悪意のある他のユーザーが物理 CPU キャッシュを介して API キーを盗み出す可能性があります。しかし VPSMAC では、物理 M4 チップ全体の独立した制御権を所有するため、ハードウェアレベルで情報漏洩を遮断できます。

第 1 部:OpenClaw v2026.2.26 の新しい Secrets 監査メカニズム

最新バージョンでは `openclaw-audit` ツールが導入されました。これにより、メモリ内のキー呼び出しパスをリアルタイムで監視できます。コード内にサードパーティのライブラリが含まれており、キーを不正に取得しようとした場合でも、監査エンジンが即座にインターセプトして警告を発します。

# リアルタイム Secrets 監査モードを有効化 openclaw-audit --enable-live-tracking --severity high # 監査ログのサマリーを表示 openclaw-audit summary

第 2 部:11 のセキュリティ強化実戦リスト

VPSMAC 上で「漏洩ゼロ」の環境を構築するために、以下の 11 の強化操作を必ず実施してください:

OpenClaw 要塞化チェックリスト

- 全ディスク暗号化: macOS の FileVault を有効にし、物理メディアが盗難に遭ってもデータを読み取れないようにします。

- SSH キーの厳格化: パスワードログインを無効にし、ed25519 物理ハードウェアキーのみを許可します。

- ファイアウォールのホワイトリスト: `pfctl` を使用して、AI エージェントが通信する必要のある API ドメイン(api.openai.com など)のみを許可します。

- Secrets の隔離: キーを暗号化された RAMDisk 内に保存し、シャットダウン時に即座に消去されるようにします。

- TCC 権限の最小化: OpenClaw に必要なアクセシビリティと画面収録権限のみを付与します。

- SIP のロック: システム整合性保護 (SIP) が有効であることを強制します。

- プロセスフィンガープリント: OpenClaw 内蔵のコード署名クロス検証を有効にします。

- 多要素認証 (MFA): リモート管理セッションにハードウェア 2FA トークンを強制します。

- ログのオフロード: セキュリティログを暗号化トンネルを通じて、独立した監査ノードにリアルタイムで転送します。

- 自動アップデート: ソフトウェアの自動更新を構成し、T2/M4 ファームウェアを常に最新の状態に保ちます。

- サンドボックス実行: 信頼できないカスタム AI スクリプトを `sandbox-exec` を使用して実行します。

第 3 部:実戦 — Secrets 保存用の暗号化 RAMDisk の構築

macOS の RAMDisk を利用して、解密後のキーを一時的に VPSMAC インスタンス上に保存する方法を紹介します。これは「静的ファイルの漏洩」を防ぐための最も効果的な手段です。

# 100MB の暗号化 RAMDisk を作成 hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (注意:現在のセッションのメモリにのみ存在するパスワードの入力を求められます) # マウントと権限設定 diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

OpenClaw の構成で、`secrets_path` を `/Volumes/SecureData/secrets.enc` に設定します。インスタンスが再起動されるか、物理的な干渉を受けた場合、メモリ内のキーは瞬時に消滅し、データの安全が保たれます。

第 4 部:物理隔離環境下でのアンチスニッフィング戦略

VPSMAC のネットワークアーキテクチャにより、ユーザーは独立した VLAN を構成できます。つまり、AI エージェントが自動化された収集を行う際、そのトラフィックが他のテナントと交差することはありません。OpenClaw v2026.2.26 の **TLS フィンガープリントシミュレーション** 機能と組み合わせることで、自動化のアイデンティティを完璧に隠蔽し、安全かつコンプライアンスを確保できます。

まとめ:セキュリティは AI エージェントの「デジタル鎧」

OpenClaw v2026.2.26 の Secrets 監査と VPSMAC の物理隔離 Mac を組み合わせることで、AI エージェントのための堅牢な「要塞」が完成しました。2026 年の競争において、コアとなるキー(特にユーザーデータやプライベートモデルのアクセス権限を含むもの)を保護できるチームこそが、最終的な勝者となるでしょう。

今すぐ行動: VPSMAC コンソールにアクセスし、最新の M4 Pro インスタンスを選択して、漏洩ゼロの運用を開始してください。