物理隔離の絶対安全:なぜ金融業界がベアメタル Mac レンタルを選ぶのか

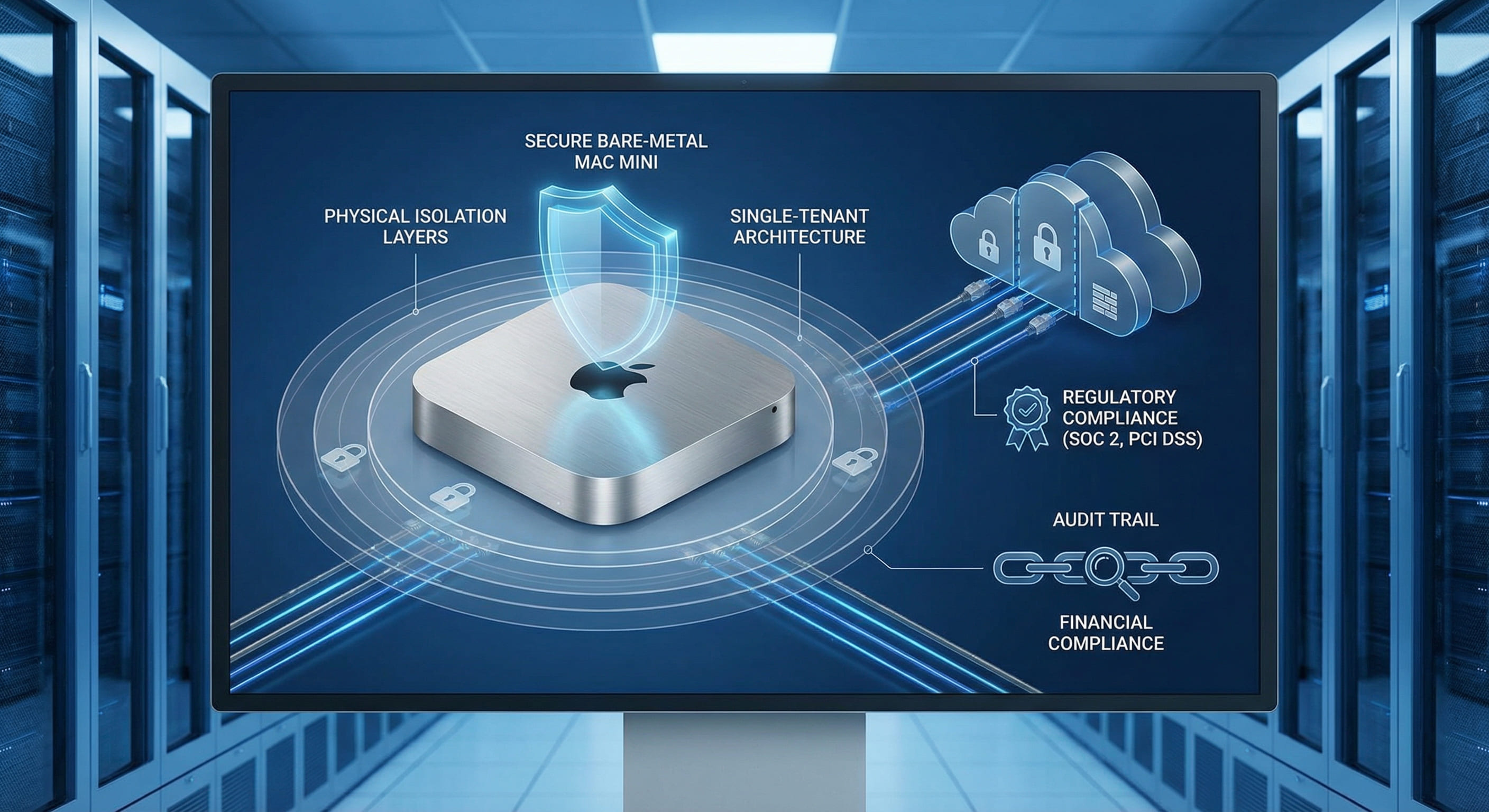

金融機関や決済系企業では、規制要件と監査対応のため「物理隔離」が強く求められます。本稿では、仮想化環境とベアメタル Mac レンタルの違いを、データ主権・サイドチャネルリスク・コンプライアンスの観点から整理し、なぜ金融業界が専有物理機を選ぶのかを技術的に解説します。

01. 金融業界が求める「物理隔離」とは何か

金融業界における「物理隔離」とは、顧客データや取引ロジックが、他のテナントやワークロードとハードウェアレベルで分離されていることを指します。仮想マシン(VM)では、ハイパーバイザー上で複数のゲスト OS が同一物理ホストを共有します。論理的な分離は実現されても、CPU キャッシュ・メモリバス・ネットワークカードといったリソースは物理的に共有されるため、理論上はサイドチャネル攻撃やリソース競合による情報漏洩リスクが存在します。金融規制(日本では金融庁のガイドライン、海外では PCI-DSS、SOC 2、GDPR 等)では、機密性の高いワークロードに対して「専用ハードウェア」または「物理的に分離された環境」を推奨する記述が多く、監査においても「マルチテナント共有の有無」が確認項目となります。

02. 仮想化環境とベアメタルのセキュリティ比較

クラウドプロバイダが提供する「共有 Mac インスタンス」と、VPSMAC が提供する専有ベアメタル M4 Macを、セキュリティの観点で比較します。

| 比較項目 | 仮想化 Mac(共有 VM) | ベアメタル Mac(VPSMAC 専有) |

|---|---|---|

| ハードウェア共有 | 同一ホスト上で他テナントと CPU・メモリ・I/O を共有 | 1 台の物理 Mac を単一テナントが専有、他ワークロードと共有なし |

| サイドチャネルリスク | キャッシュタイミング攻撃等の理論的リスクが存在しうる | 物理的に他プロセスが存在しないため、同一マシン内サイドチャネルは対象外 |

| データ残渣 | ストレージの論理削除後も、同一ディスクを他 VM が再利用する可能性 | レンタル終了後、当該ディスクに対して安全消去(Secure Erase)を実施可能 |

| 監査証跡 | ホスト側のログとゲスト側のログが分離し、完全な証跡の取得が複雑になりうる | 単一 OS 上で完結するため、監査ログの範囲と責任の境界が明確 |

| ネットワーク分離 | 仮想 NIC と VPC 経由で論理分離されるが、物理 NIC は共有 | 専有ノードに物理 NIC が直結し、ファイアウォール・ACL を自社ポリシーで設計可能 |

金融機関が「このワークロードは物理隔離された環境で実行されている」と監査人に説明する場合、ベアメタル構成の方が、共有 VM よりも説明が簡潔で、証拠の提出も容易です。

03. データ主権とストレージのライフサイクル

金融業界では「データがどこに存在し、誰がアクセスしうるか」が厳しく問われます。ベアメタル Mac レンタルでは、お客様が利用する SSD は当該ノード専用であり、レンタル期間中は他のテナントが同じディスクを使用することはありません。レンタル終了時には、VPSMAC 側で Secure Erase(例:ATA Secure Erase または Apple のデータ消去手順)を実行し、次の利用者に渡す前にデータ残渣が残らないようにする運用が可能です。仮想化環境では、同一ホスト上の別 VM に同じ物理ディスクの領域が再割り当てされる可能性があり、「論理削除したデータが物理メディア上にいつまで残るか」の保証が難しくなります。金融・決済系では、「消去証明」や「メディア廃棄手順」を監査で求められることがあるため、専有物理ディスク+明示的な消去手順の組み合わせが有利です。

Secure Erase の考え方

ベアメタル環境では、OS が直接ハードウェアを制御するため、ディスク全体に対する Secure Erase を、お客様の退会フローや契約終了時の手順として組み込むことができます。手順の例は以下のとおりです。

- お客様が重要なデータをバックアップしたうえで、OS 上から論理削除を行う。

- レンタル終了後、VPSMAC が当該ノードのストレージに対して、業界標準の安全消去( overwrite または ATA Secure Erase)を実行する。

- 消去完了後、次のお客様に割り当てるか、または機器の廃棄・再調達に回す。

このように、「どの物理メディアで誰のデータが扱われたか」の追跡と、「終了時の消去」の一意性を担保しやすいのがベアメタルの利点です。

04. ネットワークとアクセス制御の設計

金融系システムでは、ネットワークの分離(DMZ、業務系/非業務系の分離、IP 制限など)が必須です。ベアメタル Mac では、そのノードに専用の物理 NICが接続されているため、お客様は自社のポリシーに合わせてファイアウォール規則・ACL・VPN 終端を設計できます。仮想化環境では、仮想スイッチやハイパーバイザーのネットワークスタックを経由するため、「どの時点までがプロバイダ責任で、どこからがお客様責任か」の境界が複雑になることがあります。物理ノードであれば、「この Mac の NIC から先はすべてお客様の制御下」と明確に区切れ、監査資料の作成も容易です。加えて、SSH や VNC 等のリモートアクセスはすべて TLS または SSH で暗号化され、VPSMAC はお客様のソースコードや取引データを保持しないため、「データがプラットフォーム側に残らない」ことを説明しやすくなります。

05. コンプライアンスと監査対応の実務

金融庁の「金融分野におけるサイバーセキュリティ強化に向けた取組方針」や、PCI-DSS(クレジットカード情報を扱う場合)、SOC 2 Type II などを考慮する場合、以下のような質問に答えられることが重要です。

- 「計算リソースは他社・他部門と共有していますか?」 → ベアメタル専有であれば「いいえ、当該ワークロード専用の物理サーバーです」と回答可能です。

- 「ストレージの消去手順はありますか?」 → 専有物理ディスク+Secure Erase の手順書を用意することで、証明できます。

- 「ネットワークの境界とアクセス制御はどうなっていますか?」 → 専有ノードの物理 NIC を境界とし、その内側のファイアウォール・SSH 鍵管理を文書化できます。

仮想化共有環境では、上記のいずれも「ハイパーバイザー側の仕様」「プロバイダの運用」に依存する部分が多く、お客様だけで完結した説明が難しい場合があります。ベアメタルであれば、「この 1 台の Mac の上で何が動き、誰がアクセスし、終了時にどう消去するか」を一つの単位で設計・文書化できるため、監査負荷を軽減できます。

06. パフォーマンスとコストの両立

物理隔離はセキュリティだけでなく、性能の予測可能性ももたらします。仮想化環境では、同一ホスト上の他テナントの負荷によって CPU がスロットリングされたり、I/O が遅延したりすることがあります。金融系のバッチ処理やレポート生成では「毎日決まった時間に完了する」ことが要件になることが多く、ノイズの少ない専有物理機の方がスケジュール設計がしやすくなります。加えて、VPSMAC のベアメタル M4 Mac は従量課金であり、必要な期間だけ専有ノードを起動できるため、常時稼働が不要な開発・検証環境では、コストを抑えながら物理隔離を実現できます。本番と同等の「物理隔離された Mac」で検証を行い、本番のみ専有ノードを継続利用する、といった使い分けも可能です。

07. 導入のステップ:金融系ワークロードをベアメタル Mac で運用するには

金融機関または決済系企業が、ベアメタル Mac レンタルを検討する場合、次のような手順を推奨します。

- 要件の整理:規制・監査で求められる「物理隔離」「データ消去」「ネットワーク分離」の要件を文書化し、ベアメタル構成で満たせるか確認します。

- VPSMAC で M4 ノードをレンタルする:ダッシュボードから Mac mini M4 等の専有ノードを起動し、SSH 接続情報(IP、ポート、認証鍵)を取得します。

- ネットワークとアクセス制御の設定:社内ポリシーに従い、ファイアウォール・IP 制限・VPN 等を設定し、監査用の設計書に反映します。

- ログと監査証跡の取得:OS の監査ログ、アプリケーションログ、アクセスログをどこに保存し、誰が参照するかを決め、保持期間とバックアップ方針を文書化します。

- 終了時のデータ消去手順:レンタル終了時に、重要データのバックアップ確認のうえ、Secure Erase または VPSMAC 提供の消去手順を実行するフローを規定します。

以上のステップを踏むことで、金融級の物理隔離を維持したまま、macOS 上で必要な開発・分析・バッチ処理を実行できる基盤が整います。

08. まとめ:物理隔離は金融業界の「当たり前」を満たす選択

金融業界では、規制と監査の観点から「物理隔離」「データ主権」「消去証明」「ネットワーク境界の明確化」が強く求められます。仮想化された共有 Mac インスタンスでは、ハードウェア共有・サイドチャネル・データ残渣・監査証跡の範囲について、説明と証明が複雑になりがちです。一方、ベアメタル Mac レンタルでは、1 台の物理 Mac を単一テナントが専有するため、「他と共有していない」「終了時に消去する」「ネットワーク境界はこの NIC」と、監査人に分かりやすく説明できます。VPSMAC の M4 専有ノードは、金融・決済系の開発・検証・限定的な本番ワークロードにおいて、物理隔離を実現する選択肢の一つです。規制要件を満たしつつ、必要な期間だけ専有物理機を利用したい場合は、まず 1 台の M4 ノードで要件と手順を検証することをお勧めします。