2026年 OpenClaw高度なデプロイ:MacクラウドでDocker Sandboxesによるツールサブコンテナ分離を設定

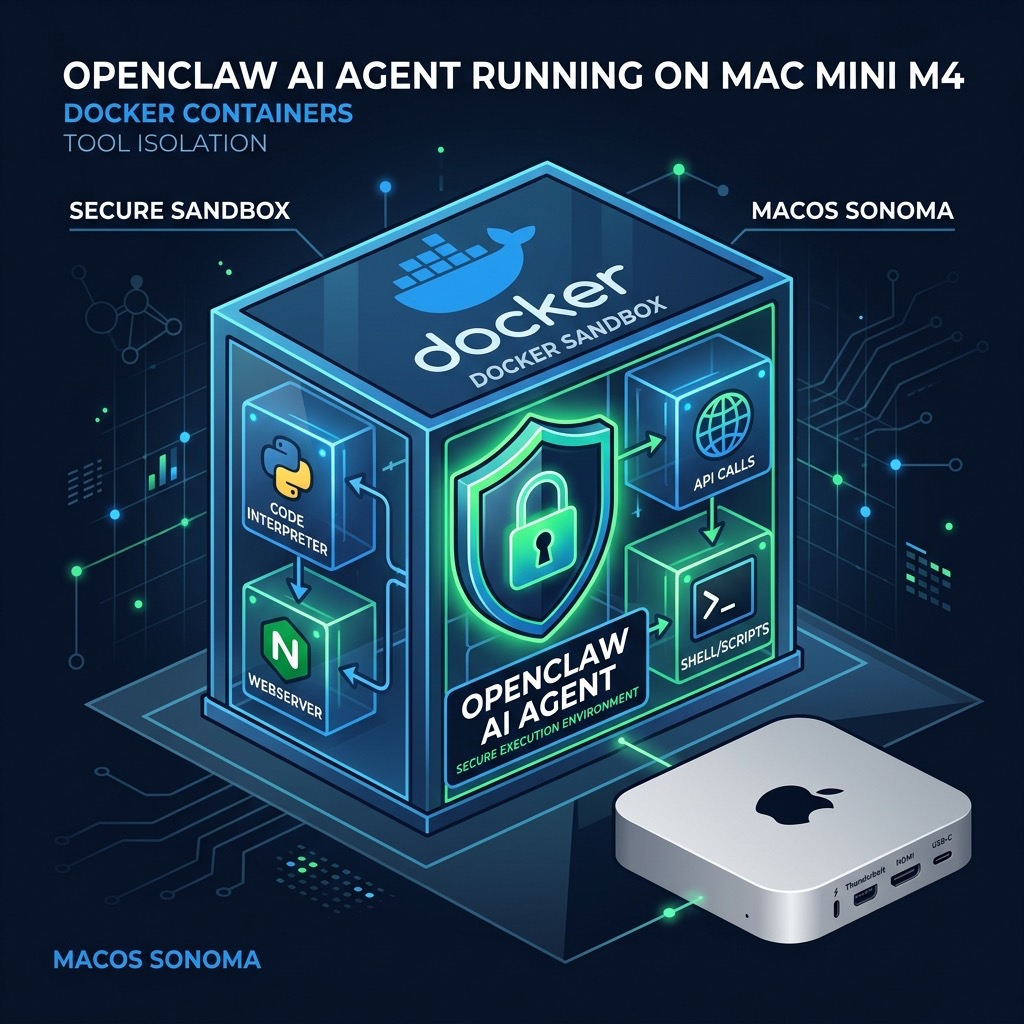

OpenClawのツール実行(コード実行、Webスクレイピング、Shellスクリプト)はデフォルトでホストプロセス内で動作します。悪意ある命令やサプライチェーン攻撃があった場合、深刻な被害を招く可能性があります。本記事ではDocker Sandboxes隔離メカニズムを解説し、4ステップの再現可能なセットアップ手順とuid 1000権限問題・Macクラウドネットワーク排障の完全ガイドを提供します(2026年最新)。

目次

2026年セキュリティ警告:AIエージェントのツール実行に隔離が必要な理由

OpenClawはPythonスクリプト実行、Webスクレイピング、Shellコマンド実行などのツールを呼び出せます。しかしツールがホストプロセスで制限なく実行される場合、3つの脅威ベクターが生じます:

- 悪意あるClawHub Skill:サードパーティスキルパッケージがホストのファイルシステムとネットワークへ直接アクセスする悪意あるコードを含む可能性。

- プロンプトインジェクション攻撃:攻撃者が危険なShellコマンドの実行をモデルに誘導(例:

rm -rfやデータ流出スクリプト)。 - 依存チェーン汚染:改ざんされたサードパーティライブラリがインストール・実行時に悪意あるロジックを実行。

- リソース濫用:暴走したツール呼び出しがホストのCPU/メモリを消費し、他のサービスを停止させる。

~/.openclaw/keys/にアクセスできることが確認されました。本番環境では必ずDocker Sandboxesを有効化してください。仕組みと前提条件:Docker Sandboxesの動作原理

Sandboxモード有効時、各ツール呼び出しフロー:

- ゲートウェイがツール呼び出しリクエストを受信(例:

run_python) - OpenClawがDocker CLIを使用して一時サブコンテナを起動(公式サンドボックスイメージ使用)

- ツールコードはサブコンテナ内で実行、ファイルシステム・ネットワーク名前空間・リソース制限の制約を受ける

- 結果がstdout/stderr経由でゲートウェイへ返され、コンテナは即座に破棄される

前提条件(Macクラウドノード)

- Docker Desktop for Mac インストール済み・起動中(バージョン ≥ 4.28)

- OpenClaw バージョン ≥ v2026.1.0(

OPENCLAW_INSTALL_DOCKER_CLI=1サポート) - ホストユーザーがDockerソケットにアクセス可能(

/var/run/docker.sock) - Macクラウドノードメモリ ≥ 16GB

/var/run/docker.sockをマウントすることでホスト上にツールサブコンテナを起動できます(DooD パターン)。4ステップ再現可能チェックリスト:ツールサブコンテナ隔離を有効化

ステップ1:Docker CLIサポートでOpenClawを再インストール

出力に sandbox: docker または tool-runner: docker が表示されることを確認。

ステップ2:DockerソケットアクセスをVERI

ステップ3:サンドボックスベースイメージを事前プル

ステップ4:OpenClawを起動してSandboxモードを確認

排障:uid 1000権限とネットワーク問題

問題1:Permission denied — uid 1000ボリューム

問題2:サンドボックスコンテナ内のDNS/ネットワーク障害

本番環境では各ツールタイプに応じたネットワーク出口ポリシー(none/bridge/カスタムネットワーク)を設定し、最小権限の原則を維持してください。

よくある質問

Q:Sandbox有効化でツール呼び出しが遅くなりますか?

わずかな遅延増加(コールドスタート約200-400ms)がありますが、ほとんどの自動化シナリオでは無視できます。keep-aliveコンテナプールを使用すると50ms未満に削減可能です。

Q:SandboxはDocker Composeデプロイと互換性ありますか?

完全に互換性あり。ComposeファイルでOpenClawコンテナに/var/run/docker.sockをマウントし、DooD(Docker-outside-of-Docker)モードを有効化してください。

Docker SandboxesはAIツール実行面を許容できるわずかな遅延コストで完全に収斂します。VPSMACのM4 Macクラウドノード(最大64GB統合メモリ・ネイティブDocker Desktop対応)がSandboxesモード運用の理想的な基盤です。