2026년 OpenClaw 보안 배포 매뉴얼: 키 유출 없는 AI 에이전트 요새 구축

AI 에이전트가 엔터프라이즈급 애플리케이션으로 진화하는 오늘날, 보안은 단순한 옵션이 아니라 생존을 위한 필수 조건입니다. OpenClaw v2026.2.26은 성능 향상뿐만 아니라 완전히 새로운 '요새급' 보안 아키텍처를 선보입니다. VPSMAC의 물리 격리 Mac 연산 능력과 결합하여 11가지 핵심 강화 조치를 수행하고 철벽의 실행 환경을 구축하는 방법을 알아봅니다.

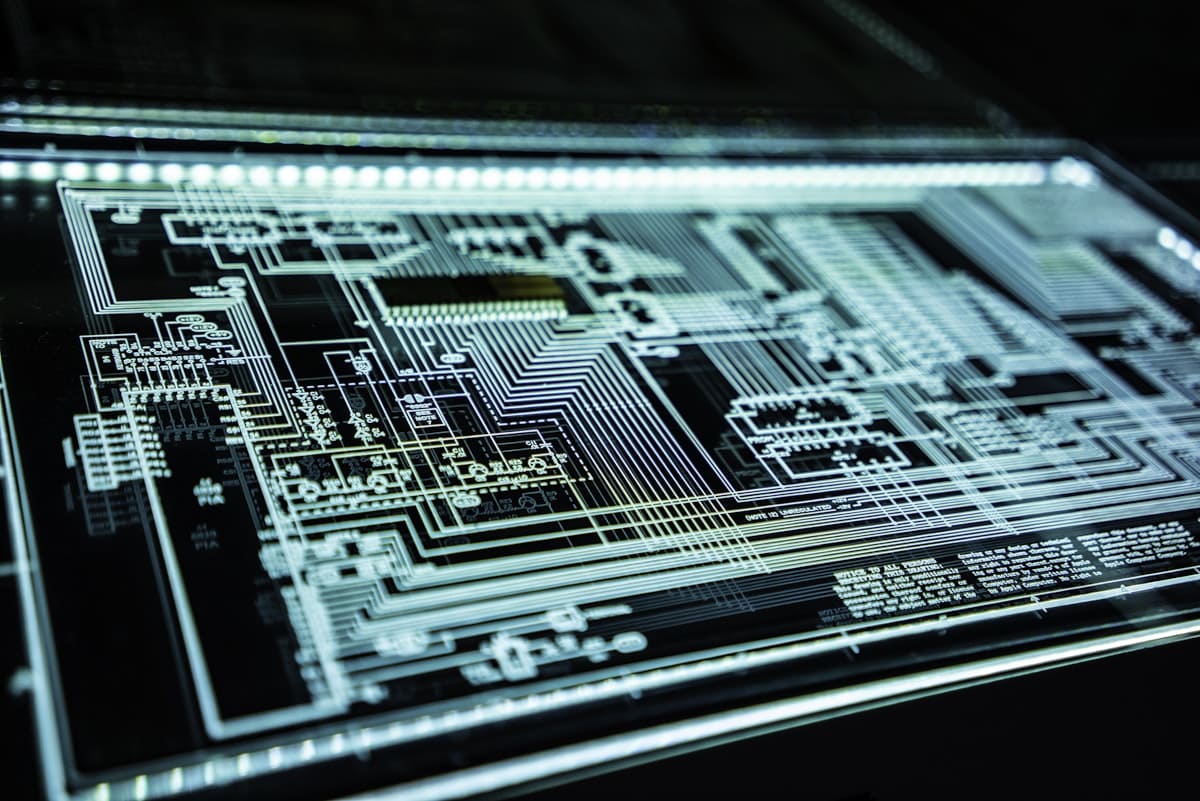

도입: 물리 격리는 보안의 최후의 보루입니다

왜 가상 머신이 아닌 VPSMAC의 베어메탈 Mac에 OpenClaw를 배포해야 할까요? 정답은 물리 격리에 있습니다. 기존 퍼블릭 클라우드 가상 머신은 '사이드 채널 공격'의 위험이 있으며, 악의적인 사용자가 공유 물리 CPU 캐시를 통해 귀하의 API 키를 훔칠 가능성이 있습니다. 하지만 VPSMAC에서는 물리 M4 칩 전체를 독립적으로 제어하므로 하드웨어 수준에서 정보 유출을 차단할 수 있습니다.

제 1부: OpenClaw v2026.2.26의 새로운 Secrets 감사 메커니즘

최신 버전에는 `openclaw-audit` 도구가 도입되었습니다. 이를 통해 메모리 내의 키 호출 경로를 실시간으로 모니터링할 수 있습니다. 코드에 포함된 서드파티 라이브러리가 몰래 키를 유출하려 하더라도 감사 엔진이 즉시 차단하고 경고를 보냅니다.

# 실시간 Secrets 감사 모드 활성화 openclaw-audit --enable-live-tracking --severity high # 감사 로그 요약 확인 openclaw-audit summary

제 2부: 11가지 보안 강화 실전 체크리스트

VPSMAC 상에서 '유출 제로' 환경을 구축하기 위해 다음 11가지 강화 조치를 반드시 수행하세요:

OpenClaw 요새화 체크리스트

- 전체 디스크 암호화: macOS의 FileVault를 활성화하여 물리 매체 분실 시에도 데이터를 읽을 수 없도록 합니다.

- SSH 키 엄격화: 비밀번호 로그인을 비활성화하고 ed25519 물리 하드웨어 키만 허용합니다.

- 방화벽 화이트리스트: `pfctl`을 사용하여 AI 에이전트가 필요한 API 도메인(api.openai.com 등)만 통신하도록 제한합니다.

- Secrets 격리: 키를 암호화된 RAMDisk에 저장하여 시스템 종료 시 즉시 삭제되도록 합니다.

- TCC 권한 최소화: OpenClaw에 필요한 손쉬운 사용 및 화면 기록 권한만 부여합니다.

- SIP 잠금: 시스템 무결성 보호(SIP)가 활성화된 상태를 유지하도록 강제합니다.

- 프로세스 지문 확인: OpenClaw 내장 코드 서명 교차 검증을 활성화합니다.

- 다중 요소 인증 (MFA): 원격 관리 세션에 하드웨어 2FA 토큰 사용을 강제합니다.

- 로그 오프로딩: 보안 로그를 암호화된 터널을 통해 독립 감사 노드로 실시간 전송합니다.

- 자동 업데이트 구성: 소프트웨어 자동 업데이트를 구성하여 T2/M4 펌웨어를 항상 최신으로 유지합니다.

- 샌드박스 실행: 신뢰할 수 없는 커스텀 AI 스크립트를 `sandbox-exec`를 사용하여 실행합니다.

제 3부: 실전 — Secrets 저장을 위한 암호화 RAMDisk 구축

macOS RAMDisk를 활용하여 복호화된 키를 VPSMAC 인스턴스 상에 임시 저장하는 방법을 소개합니다. 이는 '정적 파일 유출'을 방지하는 가장 효과적인 수단입니다.

# 100MB 암호화 RAMDisk 생성 hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (주의: 현재 세션의 메모리에만 존재하는 비밀번호 입력을 요청받습니다) # 마운트 및 권한 설정 diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

OpenClaw 구성에서 `secrets_path`를 `/Volumes/SecureData/secrets.enc`로 지정합니다. 인스턴스가 재시작되거나 물리적 개입이 발생하면 메모리 내의 키는 즉시 소멸되어 데이터 안전을 보장합니다.

제 4부: 물리 격리 환경에서의 안티 스니핑 전략

VPSMAC의 네트워크 아키텍처를 통해 사용자는 독립된 VLAN을 구성할 수 있습니다. 이는 AI 에이전트가 자동화된 수집을 수행할 때 트래픽이 다른 사용자와 섞이지 않음을 의미합니다. OpenClaw v2026.2.26의 **TLS 지문 시뮬레이션** 기능과 결합하여 자동화 아이덴티티를 완벽하게 숨기고 안전과 규정 준수를 동시에 확보할 수 있습니다.

결론: 보안은 AI 에이전트의 '디지털 갑옷'입니다

OpenClaw v2026.2.26의 Secrets 감사와 VPSMAC의 물리 격리 Mac을 결합하여 강력한 '요새'가 완성되었습니다. 2026년의 경쟁에서 핵심 키(특히 사용자 데이터 및 비공개 모델 권한을 포함하는 키)를 보호할 수 있는 팀이 최종 승자가 될 것입니다.

지금 행동하세요: VPSMAC 콘솔에 접속하여 최신 M4 Pro 인스턴스를 선택하고 유출 제로 운영을 시작하세요.