Руководство по безопасности OpenClaw 2026: Создание крепости для AI-агентов без утечек

По мере перехода AI-агентов в корпоративные приложения безопасность перестает быть опцией и становится условием выживания. OpenClaw v2026.2.26 приносит не только рост производительности, но и новую архитектуру безопасности уровня «крепость». В сочетании с физической изоляцией Mac на VPSMAC мы покажем вам 11 шагов по укреплению безопасности для создания неприступной среды.

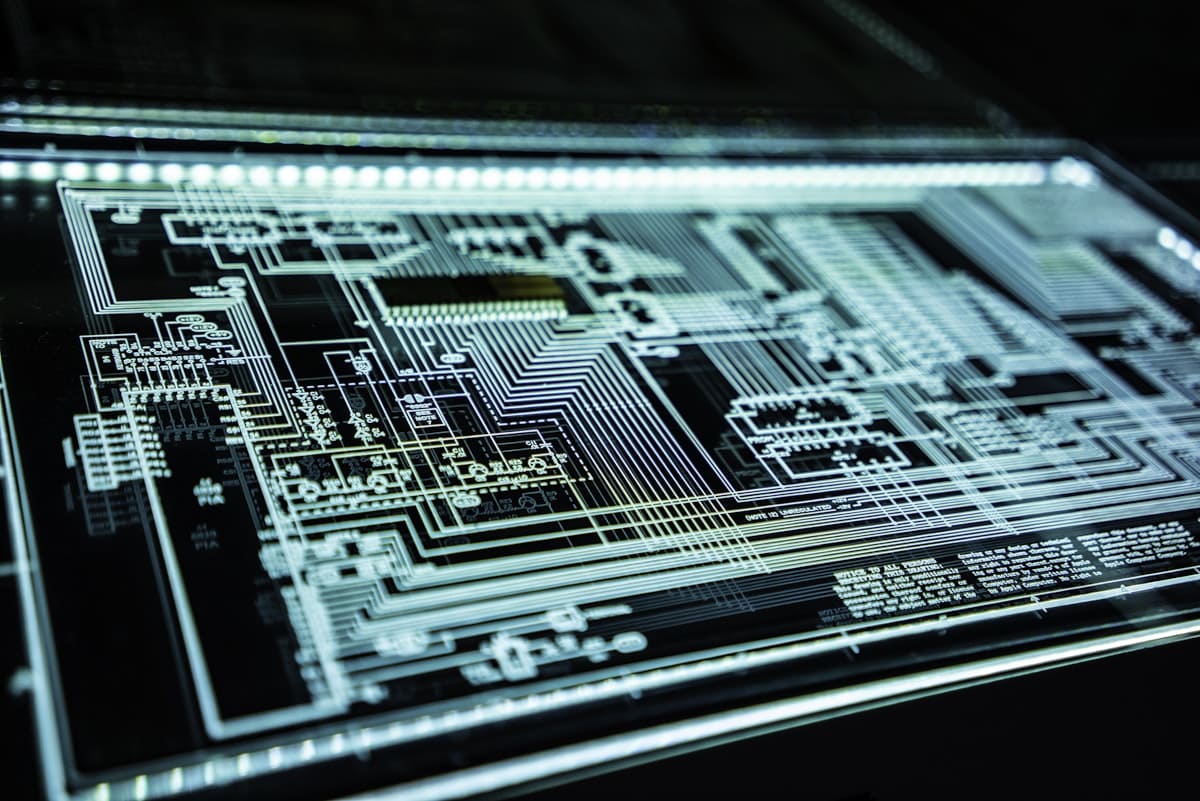

Введение: Физическая изоляция — последняя линия обороны

Почему стоит развертывать OpenClaw на bare-metal Mac от VPSMAC, а не на любой виртуальной машине? Ответ в физической изоляции. Обычные виртуалки публичных облаков уязвимы к атакам по сторонним каналам, когда вредоносные соседи могут красть ваши API-ключи через общий кеш CPU. На VPSMAC вы контролируете целый физический чип M4, пресекая утечки на аппаратном уровне.

Часть 1: Новый аудит Secrets в v2026.2.26

Последняя версия вводит инструмент `openclaw-audit`. Он в реальном времени отслеживает пути вызова ключей в памяти. Даже если сторонняя библиотека в вашем коде попытается прочитать ключи, движок аудита мгновенно пресечет действие и подаст сигнал тревоги.

# Включить аудит Secrets в реальном времени openclaw-audit --enable-live-tracking --severity high # Посмотреть сводку лога аудита openclaw-audit summary

Часть 2: Чек-лист из 11 шагов по укреплению безопасности

Чтобы построить среду «без утечек» на VPSMAC, обязательно выполните эти 11 шагов:

Чек-лист крепости OpenClaw

- Полное шифрование: Включите FileVault в macOS, чтобы данные были нечитаемы при физической краже.

- Укрепление SSH: Отключите логин по паролю; разрешите только аппаратные ключи ed25519.

- Whitelist Firewall: Используйте `pfctl` для ограничения трафика только необходимыми доменами API (напр. api.openai.com).

- Изоляция Secrets: Храните ключи на шифрованном RAM-диске, который стирается при выключении.

- Минимизация TCC: Дайте OpenClaw только необходимые права на Универсальный доступ и Запись экрана.

- SIP Lockdown: Принудительно оставьте System Integrity Protection (SIP) включенным.

- Отпечатки процессов: Включите встроенную перекрестную проверку подписей кода в OpenClaw.

- Обязательная MFA: Требуйте аппаратные токены 2FA для всех сессий администрирования.

- Offloading логов: Отправляйте логи безопасности через шифрованный туннель на независимый узел аудита.

- Auto-Patching: Настройте автообновления, чтобы прошивки T2/M4 всегда были актуальны.

- Sandboxing: Запускайте кастомные скрипты ИИ через `sandbox-exec`.

Часть 3: Практика — Создание шифрованного RAM-диска для Secrets

Мы покажем, как использовать RAM-диск macOS на инстансе VPSMAC для временного хранения расшифрованных ключей — лучший способ против утечек статических файлов.

# Создать шифрованный RAM-диск на 100 МБ hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (Примечание: введите пароль, который существует только в памяти сессии) # Смонтировать и настроить права diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

В конфиге OpenClaw укажите `secrets_path` на `/Volumes/SecureData/secrets.enc`. При перезагрузке инстанса ключи в памяти мгновенно исчезнут, гарантируя безопасность.

Часть 4: Анти-сниффинг в изолированной среде

Сетевая архитектура VPSMAC позволяет настраивать независимые VLAN. Это значит, что ваш трафик не пересекается с другими клиентами. В связке с **симуляцией отпечатка TLS** в OpenClaw v2026.2.26 вы идеально скрываете свою идентичность автоматизации.

Заключение: Безопасность — это цифровая броня вашего AI-агента

Благодаря аудиту Secrets в OpenClaw v2026.2.26 и физически изолированным Mac-узлам на VPSMAC вы построили крепость для своего AI-агента. В конкуренции 2026 года победят команды, способные защитить свои стратегические секреты.

Действуйте сейчас: Посетите консоль VPSMAC, выберите новейший инстанс M4 Pro и начните работу без утечек.