2026年 OpenClaw 安全部署手冊:打造零密鑰洩漏的 AI 代理堡壘

在 AI Agent 走向企業級應用的今天,安全不再是一個選項,而是生存底線。OpenClaw v2026.2.26 帶來的不僅是性能提升,更是全新的「堡壘級」安全架構。結合 VPSMAC 的物理隔離 Mac 算力,我們將教您如何實施 11 項關鍵加固,構建一個無懈可擊的運行環境。

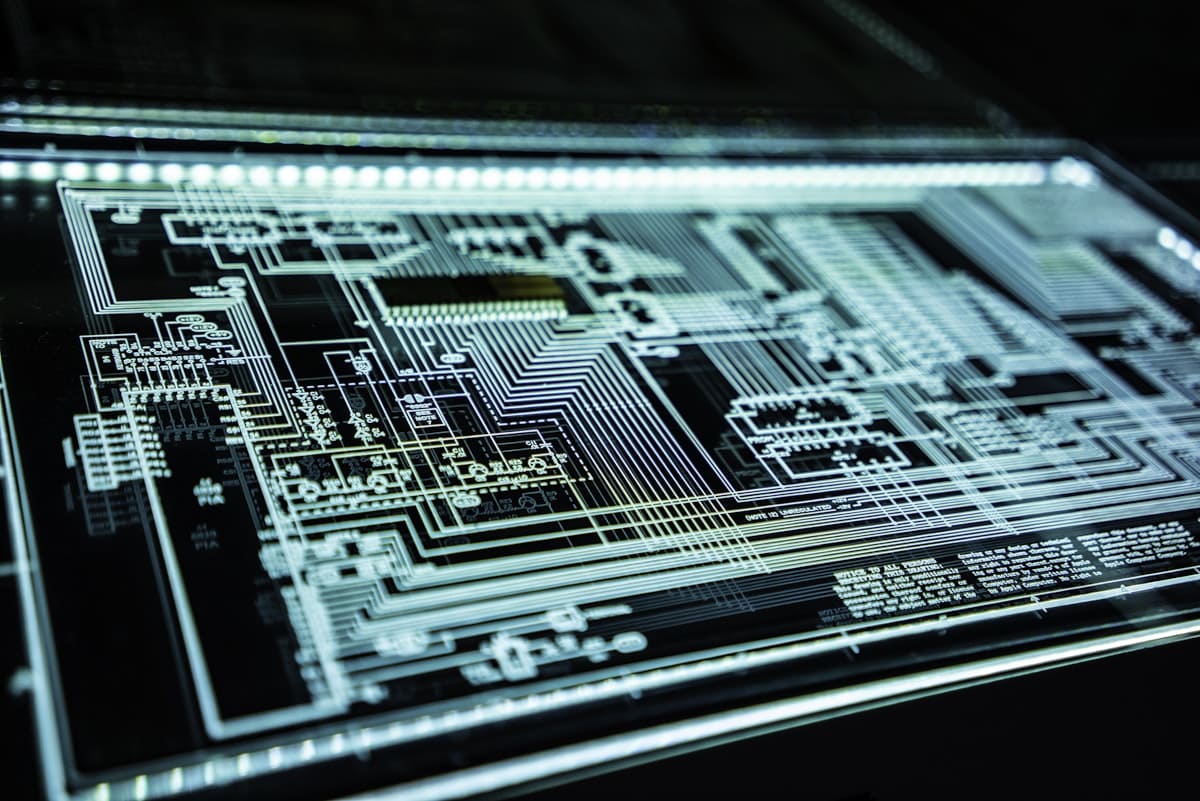

前言:物理隔離是安全的最後一道防線

為什麼要在 VPSMAC 的裸金屬 Mac 上部署 OpenClaw,而不是隨便找個虛擬機?答案在於物理隔離。傳統的公有雲虛擬機存在「側信道攻擊」(Side-Channel Attack)的風險,惡意租戶可能透過共享的物理 CPU 緩存竊取您的 API 密鑰。而在 VPSMAC,您擁有整台物理 M4 芯片的獨立控制權,從硬體層面切斷了信息洩漏的可能。

第一部分:OpenClaw v2026.2.26 全新 Secrets 審計機制

新版本引入了 `openclaw-audit` 工具,它能即時監控內存中的密鑰調用路徑。即使您的代碼中存在第三方依賴庫試圖偷跑密鑰,審計引擎也會立即攔截並觸發告警。

# 開啟即時 Secrets 審計模式 openclaw-audit --enable-live-tracking --severity high # 查看審計日誌摘要 openclaw-audit summary

第二部分:11 項安全加固實務清單

為了在 VPSMAC 上打造「零洩漏」環境,請務必執行以下 11 項加固操作:

OpenClaw 堡壘機加固清單

- 全盤加密: 開啟 macOS 系統的 FileVault,確保存儲介質即便丟失也無法讀取。

- SSH 密鑰唯一化: 禁用密碼登錄,僅限 ed25519 物理硬體密鑰接入。

- 防火牆白名單: 使用 `pfctl` 僅允許 AI 代理訪問必要的 API 域名(如 api.openai.com)。

- Secrets 隔離: 將密鑰存儲在加密的內存盤(RAMDisk)中,關機即焚。

- TCC 權限最小化: 僅授予 OpenClaw 必要的輔助功能與截屏權限。

- SIP 鎖定: 強制保持系統完整性保護(SIP)處於開啟狀態。

- 進程指紋驗證: 啟用 OpenClaw 內建的代碼簽名交叉核驗。

- 多因素認證 (MFA): 為遠端管理工作階段強制開啟硬體 MFA 令牌。

- 日誌外發: 將安全日誌即時透過加密隧道外發至獨立審計節點。

- 自動更新補丁: 配置軟體自動更新,確保 T2/M4 固件始終處於最新狀態。

- 運行沙箱化: 使用 `sandbox-exec` 運行不受信任的自定義 AI 指令碼。

第三部分:實務——構建加密 RAMDisk 存儲 Secrets

我們將展示如何利用 macOS 內存盤,在 VPSMAC 實例上臨時存放解密後的密鑰,這是防止「靜態文件洩漏」的最有效手段。

# 創建 100MB 的加密內存盤 hdiutil create -size 100m -fs HFS+ -volname "Vault" -encryption AES-256 -attach -nomount # (提示:此時會提示輸入密碼,該密碼僅存在於當前工作階段內存中) # 掛載並設定權限 diskutil mount -mountPoint /Volumes/SecureData /dev/diskXsY chmod 700 /Volumes/SecureData

在 OpenClaw 配置中,將 `secrets_path` 指向 `/Volumes/SecureData/secrets.enc`。一旦實例重啟或遭遇物理干預,內存中的解密密鑰將瞬間消失,確保數據安全。

第四部分:物理隔離環境下的反嗅探策略

VPSMAC 的網絡架構允許用戶配置獨立的 VLAN。這意味著您的 AI 代理在進行自動化採集時,流量不會與其他租戶交叉。配合 OpenClaw v2026.2.26 的 **TLS 指紋模擬** 功能,您可以完美隱藏自己的自動化身份,不僅安全,而且合規。

總結:安全是 AI 代理的「數位盔甲」

透過 OpenClaw v2026.2.26 的 Secrets 審計與 VPSMAC 物理隔離 Mac 的軟硬結合,您已經為您的 AI 代理構建了一個堅不可摧的「堡壘」。在 2026 年的競爭中,能夠保護核心密鑰(特別是包含用戶數據與私有模型權限的密鑰)的團隊,才是最終的贏家。

立即行動: 訪問 VPSMAC 控制台,選擇最新的 M4 Pro 實例,開始您的零洩漏維運之旅。