2026 全新 OpenClaw 一鍵部署指南:從腳本安裝到多渠道集成排障

進入 2026 年,OpenClaw 已經從早期的實驗性工具進化為企業級的 AI Agent 託管平台。對於追求 24/7 穩定運行的開發者而言,如何在 Mac VPS 上實現高效、安全且可維護的部署是首要挑戰。本文將為您提供一份從環境初始化到多渠道集成的全流程實操指南。

本文目錄

1. 2026 年 AI Agent 部署的痛點與現狀

在 2026 年的 AI 開發語境下,部署一個能夠自主行動的智能體(AI Agent)不再僅僅是「能跑通」那麼简单。隨著 OpenClaw v2026.4 版本的發布,開發者們面臨著前所未有的複雜性挑戰:

- 環境依賴衝突:Node.js 22+ 的強一致性要求與不同操作系統底層庫的差異,往往導致安裝過程頻頻報錯。

- 權限與隔離:AI Agent 需要執行本地命令(如文件操作、Git 提交),如果權限管控不當,極易導致宿主機安全受威脅。

- 網絡出口波動:傳統的 Linux VPS 在訪問海外模型 API 或拉取大規模 GitHub 依賴時,常因網絡阻斷導致部署中斷。

- 多渠道消息丟失:當 Agent 需要同時對接 Telegram、Discord 或企業微信時,Webhook 的鑑權失敗和端口衝突是長期運行的「隱形殺手」。

正是基於這些痛點,在擁有原生 macOS 環境、穩定國際出口且算力強勁的 Mac VPS 上進行部署,已成為 2026 年專業開發者的首選。VPSMAC 提供的 M4 系列節點,憑藉統一内存(Unified Memory)架構,能為 Agent 的本地推理和併發任務提供卓越支持。

2. 部署方案決策矩陣:腳本、Docker 還是源碼?

在開始操作前,我們需要根據具體需求選擇最合適的部署路徑。以下是 2026 年主流方案的對比分析:

| 方案 | 優點 | 缺點 | 適用場景 |

|---|---|---|---|

| 一鍵腳本 (install.sh) | 極致簡單,自動處理環境變量與依賴,路徑標準化。 | 對系統純淨度有要求,不便於精細化定制。 | 初次部署、Mac VPS 快速上線。 |

| Docker Compose | 環境完全隔離,一鍵回滾,便於多實例管理。 | Mac 環境下有額外 IO 損耗,權限映射 (uid 1000) 複雜。 | 企業級生產環境、需要強物理隔離。 |

| 源碼 Pnpm 編譯 | 可深度定制邏輯,性能無損,方便調試 Skill 源碼。 | 維護成本最高,升級時需手動解決代碼衝突。 | 核心開發者、需要魔改 Agent 底層。 |

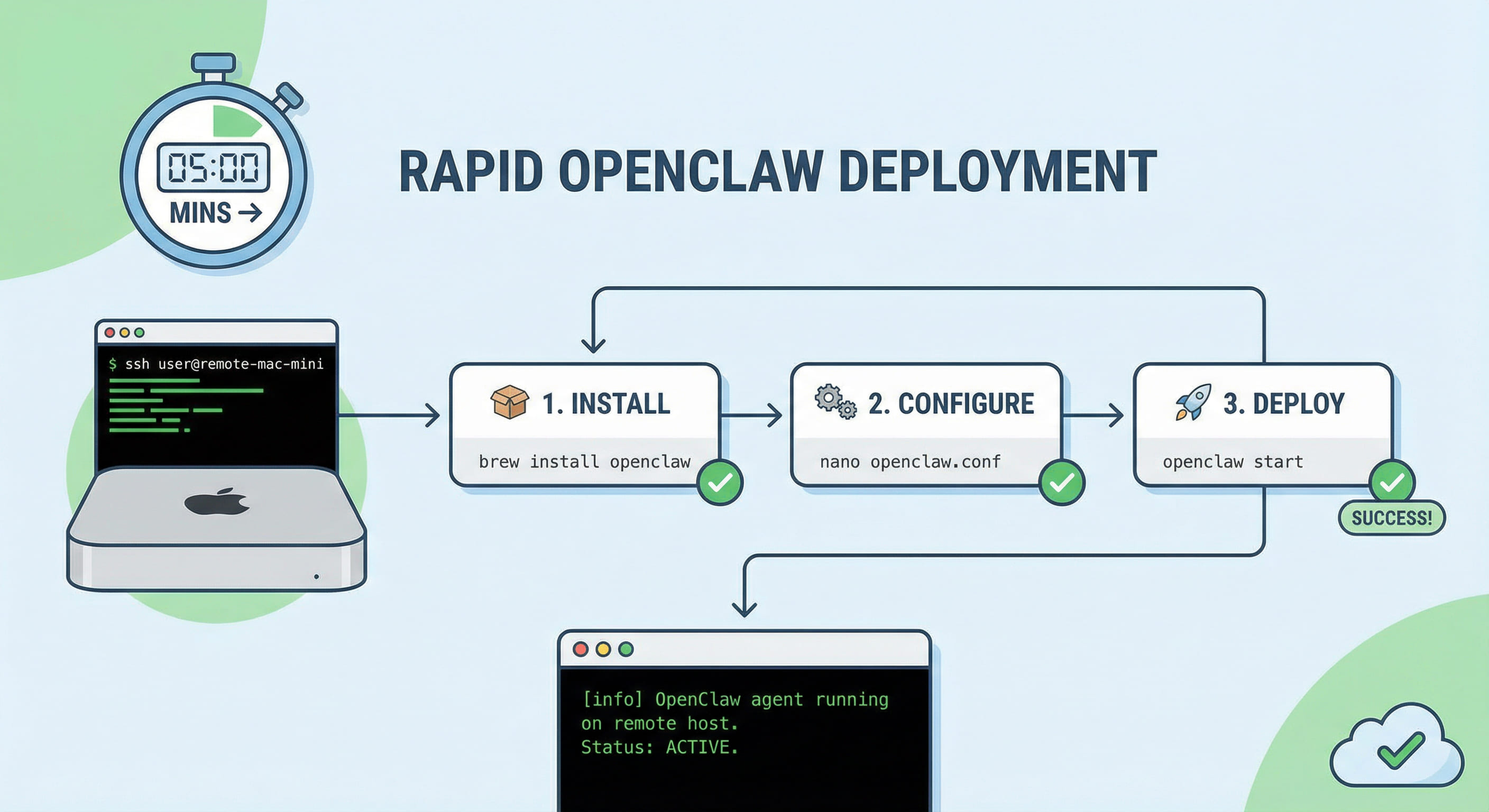

3. 五步實戰:在 Mac VPS 上完成 OpenClaw 極速部署

以下操作基於 VPSMAC 提供的 macOS 15+ 環境,默認已配置好 Node.js 22 運行環境。建議在 SSH 會話中執行以下步驟:

第一步:執行官方一鍵安裝腳本

2026 版的 install.sh 腳本已經內置了對 Apple Silicon 的優化檢查。在終端輸入:

腳本會自動創建 ~/.openclaw 目錄,並配置好全局 openclaw 命令。安裝完成後,請務必執行 source ~/.zshrc 刷新路徑。

第二步:Onboard 初始化與網關配置

執行初始化命令,這會引導您完成基礎身份驗證和網關 Token 生成:

關鍵點:在提示選擇網關模式時,建議選擇 Local + Remote。這樣既能保證本地 18789 端口可訪問,也能通過加密通道與外部雲端 Dashboard 同步。

第三步:配置守護進程 (Launchd)

在 Mac 雲主機上,我們不希望手動維持 SSH 連接。使用以下命令將 OpenClaw 註冊為系統服務:

這會生成一個 plist 文件存放在 ~/Library/LaunchAgents 下,確保機器重啟後 Agent 能夠自動拉起。

第四步:多渠道集成 (Telegram/Slack)

編輯 ~/.openclaw/config.yaml,添加您的通道憑據。2026 年的規範要求使用 SecretRef 模式以增強安全性:

第五步:健康檢查與連通性驗證

使用內置診斷工具確認網關與通道狀態:

4. 進階排障:解決 18789 端口與網關認證難題

即使使用一鍵腳本,由於雲主機的網絡策略或之前的殘留進程,您可能會遇到以下兩類典型問題:

場景 A:端口衝突 (EADDRINUSE)

當您嘗試啟動網关時,提示 Port 18789 already in use。這通常是因為之前的進程未正常退出或被系統權限鎖定。排查步驟:

- 使用

lsof -i :18789查看占用進程。 - 若為殘留的

node進程,使用kill -9 [PID]清理。 - 在

config.yaml中檢查gateway.bind是否設置為0.0.0.0,以確保外部可通過 API 訪問。

場景 B:Fetch Failed / Gateway Auth 異常

這是 2026 年最常見的升級後遺症。原因是 CLI 緩存的 Token 與網關生成的 gateway.auth 文件不一致。解決方案:

5. 生產加固:Tailscale 零信任與 MCP 安全策略

在公網運行 AI Agent 意味著必須面臨掃描器的威脅。我們強烈建議採取以下加固措施:

- 禁止公網直連:將

gateway.bind設回127.0.0.1,利用 Tailscale 組建虛擬私有網。這樣您只需在本地設備登錄 Tailscale,即可像訪問局域網一樣安全地操作遠端 Mac 上的 OpenClaw Dashboard。 - MCP (Model Context Protocol) 權限隔離:在 2026 版中,您可以為每個 stdio 工具設置資源限額。建議在

tools.yaml中限制maxConcurrent和timeout,防止某些任務無限期掛起占用 M4 芯片的 CPU 時間。 - 審計日志同步:配置

logs.jsonl到遠端監控,實時捕獲 Agent 的非預期行為。

6. 總結:為什麼原生環境是 AI 長期運行的最優選

在本文的探討中,我們詳細介紹了在 Mac VPS 上部署 OpenClaw 的一鍵式路徑與深度優化方案。儘管在 Windows 或普通的 Linux VPS 上通過層層虛擬化也可以跑通基礎 Demo,但當涉及到 Apple 生態自動化(Xcode 控制)、高性能本地模型推理(MLX 加速)以及 24/7 零故障運行時,底層環境的兼容性差異就會逐漸放大。

Windows 方案常受限於文件系統性能和不穩定的系統更新重啟;而 Linux 環境則天然缺失了對 Xcode 26 等核心開發工具鏈的原生支持,導致 AI 無法直接在 CI/CD 流水線中發揮最大效能。相比之下,原生 macOS 提供的無縫工具鏈集成和極高的運維一致性,才是打造「數字員工」的黃金底座。

如果您正在尋找一個既能提供極速國際網絡、又能完美承載 OpenClaw 算力需求、且能像管理傳統 VPS 一樣通過 SSH 輕鬆運維的環境,VPSMAC 的 M4 Mac 雲主機是您的不二之選。我們提供的 90 秒 API 開通能力與物理級性能保證,將讓您的 AI Agent 邁向真正的生產力階段。