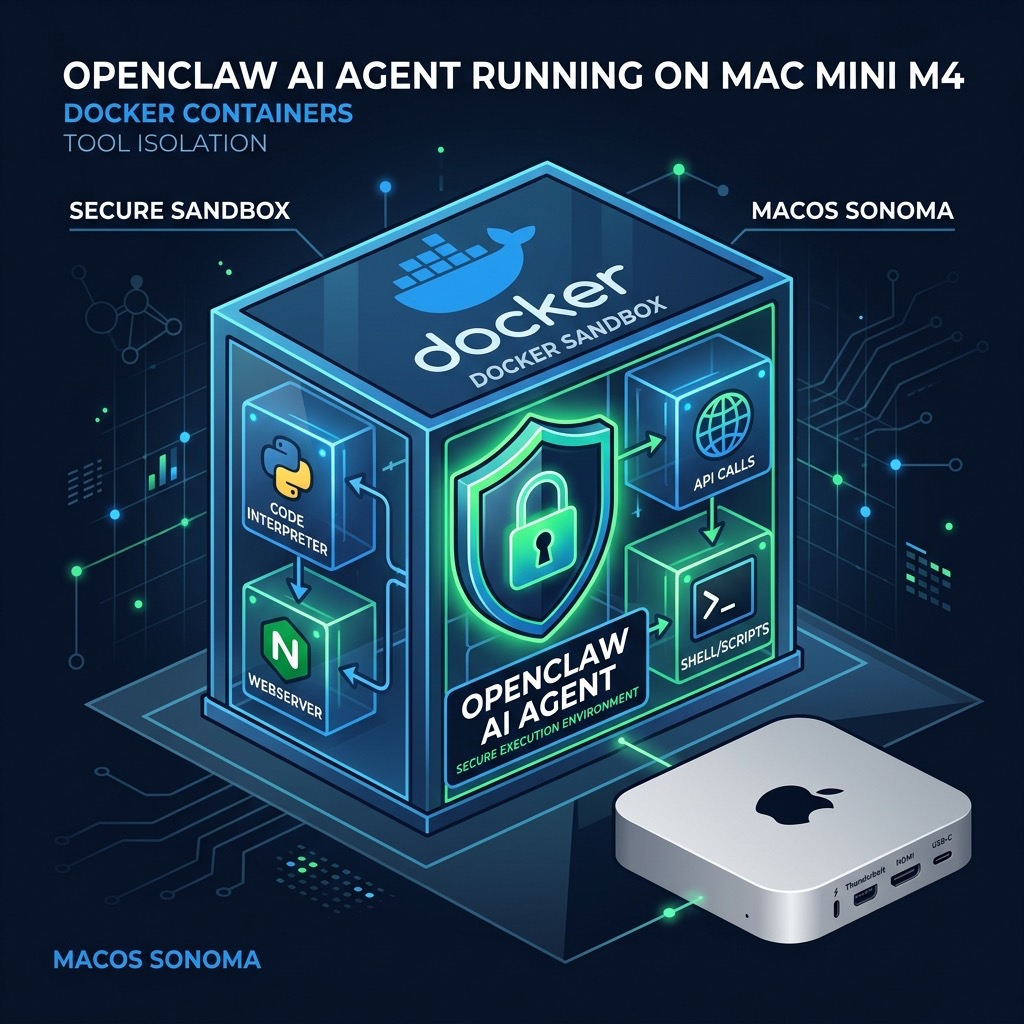

2026 OpenClaw 进阶部署:在 Mac 云主机配置 Docker Sandboxes 实现工具子容器隔离

OpenClaw 调用工具(代码执行、网页抓取、Shell 脚本)时,默认情况下这些操作在宿主机进程中运行——一旦遭遇恶意指令或供应链攻击,后果不堪设想。本文详解 Docker Sandboxes 隔离机制,提供 4 步可复现启用清单,以及卷权限 uid 1000 与 Mac 云主机网络问题的完整避坑指南(2026 最新)。

目录

2026 安全告警:为什么 AI Agent 工具执行必须隔离?

OpenClaw 的核心能力之一是调用工具完成自动化任务:执行 Python 脚本、抓取网页、运行 Shell 命令、读写文件系统。这些能力赋予 AI 代理极大的生产力,但也带来了一个关键风险——如果工具在宿主机进程中不加限制地运行,以下场景都可能造成严重后果:

- 恶意 ClawHub Skill:第三方技能包可能在审计不足时携带恶意代码,直接访问宿主机文件系统和网络。

- 提示词注入攻击:攻击者通过精心设计的输入诱导模型执行危险 Shell 命令(如

rm -rf或数据外泄脚本)。 - 依赖链污染:工具依赖的第三方库版本被篡改,在安装或运行时执行恶意逻辑。

- 资源滥用:失控的工具调用消耗宿主机 CPU/内存,导致其他服务不可用。

~/.openclaw/keys/ 目录。强烈建议生产环境全部开启 Docker Sandboxes。

Docker Sandboxes 通过在独立容器中运行每次工具调用,将工具执行与宿主机完全隔离,是 2026 年 OpenClaw 生产部署的必选加固措施。

原理与前置:Docker Sandboxes 工作方式

当 OpenClaw 启用 Sandbox 模式后,每次工具调用流程如下:

- 网关(Gateway)接收到工具调用请求(如

run_python) - OpenClaw 使用 Docker CLI 在宿主机上拉起一个临时子容器(基于官方沙箱镜像)

- 工具代码在子容器内执行,受限于容器的文件系统、网络命名空间和资源上限

- 执行结果通过 stdout/stderr 返回给网关,容器随即销毁

前置要求(Mac 云主机)

- Docker Desktop for Mac 已安装并运行(版本 ≥ 4.28)

- OpenClaw 版本 ≥ v2026.1.0(支持

OPENCLAW_INSTALL_DOCKER_CLI=1) - 宿主机用户对 Docker socket 有访问权限(

/var/run/docker.sock) - Mac 云节点内存 ≥ 16GB(沙箱容器本身有内存开销)

/var/run/docker.sock 的方式在宿主机上启动工具子容器(Docker-in-Docker 的变体)。

三种运行模式对比:裸机 vs Docker run vs Sandboxes

| 维度 | 裸机(无隔离) | Docker Compose 部署 | Docker Sandboxes(推荐) |

|---|---|---|---|

| 工具执行隔离 | ❌ 宿主机进程 | ⚠️ 容器内进程,但共享 OpenClaw 容器 | ✅ 每次工具调用独立子容器 |

| 文件系统访问 | ❌ 完整宿主机访问 | ⚠️ 受卷挂载限制 | ✅ 完全隔离,可配置最小挂载 |

| 网络隔离 | ❌ 完整宿主机网络 | ⚠️ Docker 网络,仍可出站 | ✅ 可配置 none/bridge/自定义策略 |

| 资源限制 | ❌ 无限制 | ⚠️ Compose 级限制 | ✅ 每个工具容器独立 CPU/内存上限 |

| 配置复杂度 | 低(零配置) | 中 | 中(需 Docker 环境变量 + 镜像预拉) |

| 适用场景 | 本地开发测试 | 基础生产部署 | 生产环境、7×24、多用户、企业运维 |

4 步可复现清单:在 Mac 云端启用工具子容器隔离

步骤 1:重新安装 OpenClaw 并启用 Docker CLI 支持

Docker Sandboxes 需要在安装阶段声明 OPENCLAW_INSTALL_DOCKER_CLI=1,该标志告知安装脚本额外构建支持沙箱的工具运行时:

预期输出中应看到 sandbox: docker 或 tool-runner: docker,表示沙箱模式已就绪。

步骤 2:确认 Docker socket 可访问

步骤 3:预拉沙箱基础镜像

首次工具调用时 OpenClaw 会自动拉取沙箱镜像,但在 Mac 云主机上建议提前拉取以避免首次响应超时:

步骤 4:启动 OpenClaw 并验证 Sandbox 模式激活

成功时,每次工具调用期间 docker ps 会看到临时子容器短暂出现并自动销毁。

排障与优化:uid 1000 权限与网络问题

问题 1:Permission denied — uid 1000 卷权限

最常见报错:工具在沙箱容器内以 uid 1000(非 root)运行,但挂载的工作目录所有者是宿主机的 root 或其他用户。

问题 2:沙箱容器内 DNS / 网络不通

问题 3:沙箱容器启动超时

出站策略建议(生产环境)

| 场景 | 推荐网络策略 | 配置方式 |

|---|---|---|

| 代码执行(纯计算) | none(完全断网) | --network none |

| 网页抓取工具 | bridge(受控出站) | 默认 bridge + 防火墙规则 |

| 内部 API 调用 | 自定义 Docker 网络 | docker network create openclaw-internal |

可引用技术参数

- 沙箱容器启动延迟:在 M4 Mac mini 上,

docker run冷启动约 200–400ms;镜像已缓存时约 50–150ms。对于交互式工具调用场景,建议配合 keep-alive 容器池降低延迟。 - 资源上限建议:单个沙箱容器建议设置

--memory 512m --cpus 0.5,防止失控工具拖垮宿主机。 - OpenClaw 最低内存需求(含 Sandbox):网关进程 ~500MB + 每个并发沙箱 ~512MB,M4 Mac mini 16GB 节点可安全运行 4–6 个并发工具调用。

- OPENCLAW_INSTALL_DOCKER_CLI=1:此环境变量触发安装脚本额外编译 Docker 工具运行时层,安装时间较标准安装增加约 2–3 分钟。

- uid 1000:OpenClaw 官方沙箱镜像的默认运行用户为 UID 1000(非 root),这是最小权限原则的实现,所有挂载目录需提前

chown 1000:1000。

FAQ

Q:开启 Sandbox 后工具调用是否变慢?

有轻微延迟增加(约 200–400ms/次冷启动),但对大多数自动化场景影响可忽略。如对响应时间敏感,可使用 keep-alive 预热容器池,将延迟降至 50ms 以内。

Q:Sandbox 模式与 OpenClaw Docker Compose 部署兼容吗?

完全兼容。在 Compose 文件中将 /var/run/docker.sock 挂载到 OpenClaw 容器内,即可让容器化的网关在宿主机上启动工具子容器(DooD 模式)。

Q:如何确认某次工具调用确实在沙箱中运行?

在工具调用期间同时在另一终端运行 docker ps | grep openclaw-sandbox,若能看到临时容器则确认在沙箱中运行。也可在 OpenClaw logs 中搜索 sandbox=true 字段。

Q:Sandbox 是否支持有状态工具(如数据库写入)?

支持,通过挂载命名卷实现持久化。在配置中指定 volumes: ["openclaw-data:/workspace/data"],沙箱容器销毁后数据仍保留在 Docker 命名卷中。

Q:Mac 云主机上运行 OpenClaw Sandboxes 与 Linux 服务器有何区别?

核心机制相同。主要差异在于:macOS 的 Docker Desktop 使用轻量级 Linux 虚拟机(Apple 虚拟化框架),socket 路径可能略有不同;macOS 不支持 --network host 模式;内存上限在 Docker Desktop 设置中配置而非系统内核参数。

裸机或基础 Docker 部署的 OpenClaw 适合开发与测试环境,但在生产场景下——尤其是 7×24 运行、多用户共享节点或引入了第三方 ClawHub Skill 的情况下——不开启工具隔离等同于将 AI 代理的完整执行权暴露给任何可控制提示词的人。Docker Sandboxes 以可接受的轻微延迟代价,换来了工具执行面的完整收敛。对于需要在生产环境中稳定运行 OpenClaw 的团队,VPSMAC 的 M4 Mac 云主机提供了充足的统一内存(最高 64GB)和原生 Docker Desktop 支持,是部署 Sandboxes 模式的理想底座。