2026 全新 OpenClaw 一键部署指南:从脚本安装到多渠道集成排障

进入 2026 年,OpenClaw 已经从早期的实验性工具进化为企业级的 AI Agent 托管平台。对于追求 24/7 稳定运行的开发者而言,如何在 Mac VPS 上实现高效、安全且可维护的部署是首要挑战。本文将为您提供一份从环境初始化到多渠道集成的全流程实操指南。

本文目录

1. 2026 年 AI Agent 部署的痛点与现状

在 2026 年的 AI 开发语境下,部署一个能够自主行动的智能体(AI Agent)不再仅仅是“能跑通”那么简单。随着 OpenClaw v2026.4 版本的发布,开发者们面临着前所未有的复杂性挑战:

- 环境依赖冲突:Node.js 22+ 的强一致性要求与不同操作系统底层库的差异,往往导致安装过程频频报错。

- 权限与隔离:AI Agent 需要执行本地命令(如文件操作、Git 提交),如果权限管控不当,极易导致宿主机安全受威胁。

- 网络出口波动:传统的 Linux VPS 在访问海外模型 API 或拉取大规模 GitHub 依赖时,常因网络阻断导致部署中断。

- 多渠道消息丢失:当 Agent 需要同时对接 Telegram、Discord 或企业微信时,Webhook 的鉴权失败和端口冲突是长期运行的“隐形杀手”。

正是基于这些痛点,在拥有原生 macOS 环境、稳定国际出口且算力强劲的 Mac VPS 上进行部署,已成为 2026 年专业开发者的首选。VPSMAC 提供的 M4 系列节点,凭借统一内存(Unified Memory)架构,能为 Agent 的本地推理和并发任务提供卓越支持。

2. 部署方案决策矩阵:脚本、Docker 还是源码?

在开始操作前,我们需要根据具体需求选择最合适的部署路径。以下是 2026 年主流方案的对比分析:

| 方案 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| 一键脚本 (install.sh) | 极致简单,自动处理环境变量与依赖,路径标准化。 | 对系统纯净度有要求,不便于精细化定制。 | 初次部署、Mac VPS 快速上线。 |

| Docker Compose | 环境完全隔离,一键回滚,便于多实例管理。 | Mac 环境下有额外 IO 损耗,权限映射 (uid 1000) 复杂。 | 企业级生产环境、需要强物理隔离。 |

| 源码 Pnpm 编译 | 可深度定制逻辑,性能无损,方便调试 Skill 源码。 | 维护成本最高,升级时需手动解决代码冲突。 | 核心开发者、需要魔改 Agent 底层。 |

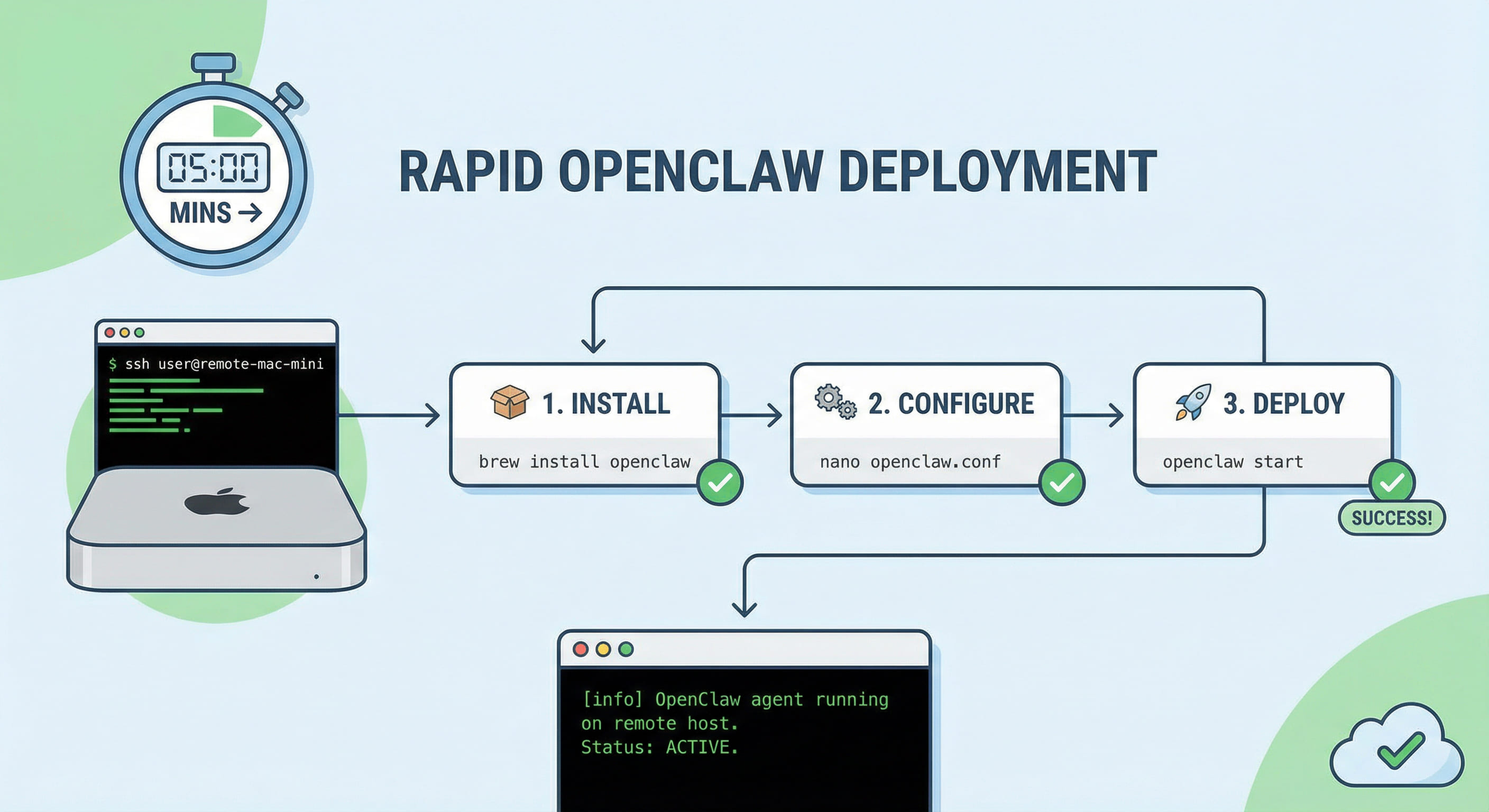

3. 五步实战:在 Mac VPS 上完成 OpenClaw 极速部署

以下操作基于 VPSMAC 提供的 macOS 15+ 环境,默认已配置好 Node.js 22 运行环境。建议在 SSH 会话中执行以下步骤:

第一步:执行官方一键安装脚本

2026 版的 install.sh 脚本已经内置了对 Apple Silicon 的优化检查。在终端输入:

脚本会自动创建 ~/.openclaw 目录,并配置好全局 openclaw 命令。安装完成后,请务必执行 source ~/.zshrc 刷新路径。

第二步:Onboard 初始化与网关配置

执行初始化命令,这会引导您完成基础身份验证和网关 Token 生成:

关键点:在提示选择网关模式时,建议选择 Local + Remote。这样既能保证本地 18789 端口可访问,也能通过加密通道与外部云端 Dashboard 同步。

第三步:配置守护进程 (Launchd)

在 Mac 云主机上,我们不希望手动维持 SSH 连接。使用以下命令将 OpenClaw 注册为系统服务:

这会生成一个 plist 文件存放在 ~/Library/LaunchAgents 下,确保机器重启后 Agent 能够自动拉起。

第四步:多渠道集成 (Telegram/Slack)

编辑 ~/.openclaw/config.yaml,添加您的通道凭据。2026 年的规范要求使用 SecretRef 模式以增强安全性:

第五步:健康检查与连通性验证

使用内置诊断工具确认网关与通道状态:

4. 进阶排障:解决 18789 端口与网关认证难题

即使使用一键脚本,由于云主机的网络策略或之前的残留进程,您可能会遇到以下两类典型问题:

场景 A:端口冲突 (EADDRINUSE)

当您尝试启动网关时,提示 Port 18789 already in use。这通常是因为之前的进程未正常退出或被系统权限锁定。排查步骤:

- 使用

lsof -i :18789查看占用进程。 - 若为残留的

node进程,使用kill -9 [PID]清理。 - 在

config.yaml中检查gateway.bind是否设置为0.0.0.0,以确保外部可通过 API 访问。

场景 B:Fetch Failed / Gateway Auth 异常

这是 2026 年最常见的升级后遗症。原因是 CLI 缓存的 Token 与网关生成的 gateway.auth 文件不一致。解决方案:

5. 生产加固:Tailscale 零信任与 MCP 安全策略

在公网运行 AI Agent 意味着必须面临扫描器的威胁。我们强烈建议采取以下加固措施:

- 禁止公网直连:将

gateway.bind设回127.0.0.1,利用 Tailscale 组建虚拟私有网。这样您只需在本地设备登录 Tailscale,即可像访问局域网一样安全地操作远程 Mac 上的 OpenClaw Dashboard。 - MCP (Model Context Protocol) 权限隔离:在 2026 版中,您可以为每个 stdio 工具设置资源限额。建议在

tools.yaml中限制maxConcurrent和timeout,防止某些任务无限期挂起占用 M4 芯片的 CPU 时间。 - 审计日志同步:配置

logs.jsonl到远程监控,实时捕获 Agent 的非预期行为。

6. 总结:为什么原生环境是 AI 长期运行的最优选

在本文的探讨中,我们详细介绍了在 Mac VPS 上部署 OpenClaw 的一键式路径与深度优化方案。尽管在 Windows 或普通的 Linux VPS 上通过层层虚拟化也可以跑通基础 Demo,但当涉及到 Apple 生态自动化(Xcode 控制)、高性能本地模型推理(MLX 加速)以及 24/7 零故障运行时,底层环境的兼容性差异就会逐渐放大。

Windows 方案常受限于文件系统性能和不稳定的系统更新重启;而 Linux 环境则天然缺失了对 Xcode 26 等核心开发工具链的原生支持,导致 AI 无法直接在 CI/CD 流水线中发挥最大效能。相比之下,原生 macOS 提供的无缝工具链集成和极高的运维一致性,才是打造“数字员工”的黄金底座。

如果您正在寻找一个既能提供极速国际网络、又能完美承载 OpenClaw 算力需求、且能像管理传统 VPS 一样通过 SSH 轻松运维的环境,VPSMAC 的 M4 Mac 云主机是您的不二之选。我们提供的 90 秒 API 开通能力与物理级性能保证,将让您的 AI Agent 迈向真正的生产力阶段。